在之前的代碼中我們並沒有對套接字進行加密,在未加密狀態下我們所有的通信內容都是明文傳輸的,這種方式在學習時可以使用但在真正的開發環境中必須要對數據包進行加密,此處筆者將演示一種基於時間的加密方法,該加密方法的優勢是數據包每次發送均不一致,但數據包內的內容是一致的,當抓包後會發現每次傳輸的數據包密文是... ...

在之前的代碼中我們並沒有對套接字進行加密,在未加密狀態下我們所有的通信內容都是明文傳輸的,這種方式在學習時可以使用但在真正的開發環境中必須要對數據包進行加密,此處筆者將演示一種基於時間的加密方法,該加密方法的優勢是數據包每次發送均不一致,但數據包內的內容是一致的,當抓包後會發現每次傳輸的數據包密文是隨機變化的,但內容始終保持一致,也就是說兩個擁有相同內容的數據被加密後,數據包密文不同,其主要運用了基於當前時間戳的通信機制。

14.11.1 實現加鹽函數

加鹽函數此處筆者採用基於時間的加鹽方式,取出用戶分鐘數與秒數並生成隨機數作為鹽,通過三者的混合計算出一串解密密鑰對,此方法的必須保證服務端與客戶端時間同步,如果不同步則無法計算出正確的密鑰對,解密也就無法繼續了。

代碼中函數GenRandomString用於實現生成一個隨機數,該函數接受一個隨機數長度並返回一個字元串。接著GetPasswordSalt_OnSec與GetPasswordSalt_OnMin函數分別用於根據當前秒與分鐘生成一個隨機的鹽,函數GetXorKey則用於對特定一段字元串進行異或處理並生成一個Key,函數CRC32則用於對字元串計算得到一個哈希值。

#include <WinSock2.h>

#include <Windows.h>

#include <iostream>

#include <random>

#include <time.h>

#pragma comment(lib,"ws2_32.lib")

using namespace std;

typedef struct

{

char random[1024];

char Buffer[4096];

}SocketPackage;

// 產生長度為length的隨機字元串

char* GenRandomString(int length)

{

int flag, i;

char* string;

srand((unsigned)time(NULL));

if ((string = (char*)malloc(length)) == NULL)

{

return NULL;

}

for (i = 0; i < length - 1; i++)

{

flag = rand() % 3;

switch (flag)

{

case 0:

string[i] = 'A' + rand() % 26;

break;

case 1:

string[i] = 'a' + rand() % 26;

break;

case 2:

string[i] = '0' + rand() % 10;

break;

default:

string[i] = 'x';

break;

}

}

string[length - 1] = '\0';

return string;

}

// 通過秒數生成鹽

int GetPasswordSalt_OnSec()

{

time_t nowtime;

struct tm* p;;

time(&nowtime);

p = localtime(&nowtime);

if (p->tm_sec <= 10)

return 2;

else if (p->tm_sec > 10 && p->tm_sec <= 20)

return 5;

else if (p->tm_sec > 20 && p->tm_sec <= 30)

return 8;

else if (p->tm_sec > 30 && p->tm_sec <= 40)

return 4;

else if (p->tm_sec > 40 && p->tm_sec <= 50)

return 9;

else

return 3;

}

// 通過分鐘生成鹽

int GetPasswordSalt_OnMin()

{

time_t nowtime;

struct tm* p;;

time(&nowtime);

p = localtime(&nowtime);

return p->tm_min;

}

// 獲取異或整數

long GetXorKey(const char* StrPasswd)

{

char cCode[32] = { 0 };

strcpy(cCode, StrPasswd);

DWORD Xor_Key = 0;

for (unsigned int x = 0; x < strlen(cCode); x++)

{

Xor_Key = Xor_Key + (GetPasswordSalt_OnSec() * GetPasswordSalt_OnMin()) + cCode[x];

}

return Xor_Key;

}

// 計算CRC32校驗和

DWORD CRC32(char* ptr, DWORD Size)

{

DWORD crcTable[256], crcTmp1;

// 動態生成CRC-32表

for (int i = 0; i < 256; i++)

{

crcTmp1 = i;

for (int j = 8; j > 0; j--)

{

if (crcTmp1 & 1) crcTmp1 = (crcTmp1 >> 1) ^ 0xEDB88320L;

else crcTmp1 >>= 1;

}

crcTable[i] = crcTmp1;

}

// 計算CRC32值

DWORD crcTmp2 = 0xFFFFFFFF;

while (Size--)

{

crcTmp2 = ((crcTmp2 >> 8) & 0x00FFFFFF) ^ crcTable[(crcTmp2 ^ (*ptr)) & 0xFF];

ptr++;

}

return (crcTmp2 ^ 0xFFFFFFFF);

}

int main(int argc, char *argv[])

{

// 生成一個隨機數作為鹽

char* uuid = GenRandomString(7);

std::cout << "隨機數: " << uuid << std::endl;

int sec_key = GetPasswordSalt_OnSec();

std::cout << "根據秒數生成鹽: " << sec_key << std::endl;

int min_key = GetPasswordSalt_OnMin();

std::cout << "根據分鐘生成鹽: " << min_key << std::endl;

// 傳入隨機數作為密鑰對,生成最終密鑰

long key = GetXorKey(uuid);

std::cout << "最終密鑰: " << key << std::endl;

int crc32 = CRC32(uuid, 10);

std::cout << "crc32: " << hex << crc32 << std::endl;

system("pause");

return 0;

}

14.11.2 實現加密函數

對於加密函數SendEncryptionPage的實現流程,首先在發送數據包之前調用GenRandomString()生成一個7位的隨機數,並將隨機數拷貝到pack.random結構內,接著調用異或函數GetXorKey(uuid)生成加密密鑰,並依次迴圈對pack.Buffer中的數據進行逐位元組加密。最後將加密數據包發送出去,並接著計算該數據包的CRC32值,並再次通過send()函數將其發送給客戶端。

// 加密數據包併發送

bool SendEncryptionPage(SOCKET* ptr, char* send_data)

{

char buf[8192] = { 0 };

SocketPackage pack;

memset(buf, 0, 8192);

// 生成隨機數並拷貝到結構體

char* uuid = GenRandomString(7);

strcpy(pack.random, uuid);

std::cout << "[客戶端] 本次隨機密鑰對: " << uuid << std::endl;

// 生成並拷貝加密數據

strcpy(pack.Buffer, send_data);

int key = GetXorKey(uuid);

std::cout << " --> 生成隨機 key = " << key << std::endl;

for (int x = 0; x < strlen(pack.Buffer); x++)

{

pack.Buffer[x] = pack.Buffer[x] ^ key;

}

// 加密數據包併發送

memcpy(buf, &pack, sizeof(SocketPackage));

send(*ptr, buf, sizeof(buf), 0);

// 計算CRC32校驗和,併發送給服務端

DWORD crc32 = CRC32(buf, 100);

char send_crc32[1024] = { 0 };

sprintf(send_crc32, "%x", crc32);

std::cout << " --> 發送CRC32校驗和 = " << send_crc32 << std::endl;

// 發送CRC32計算結果

send(*ptr, send_crc32, sizeof(send_crc32), 0);

return true;

}

14.11.3 實現解密函數

解密函數RecvDecryptPage的實現流程與加密函數需要對應,首先當收到加密後的數據包時,該數據包會被存入buf變數記憶體儲,並強制類型轉為結構體。接著調用GetXorKey函數生成隨機數,該隨機數是通過本機時間通過分鐘與秒數生成的鹽,並與用戶密碼進行異或得到。通過接收伺服器端發過來的CRC32校驗碼,比對原始數據包有沒有被修改過,該校驗碼是服務端通過數據包生成的,最後客戶端計算收到的數據包CRC32是否與服務端一致,一致則繼續執行異或迴圈對數據包進行逐位元組解包。

// 接收數據包並解密

char* RecvDecryptPage(SOCKET *ptr)

{

char buf[8192] = { 0 };

// 接收加密後的數據包

memset(buf, 0, sizeof(buf));

recv(*ptr, buf, sizeof(buf), 0);

SocketPackage* pack = (SocketPackage*)buf;

// 接收隨機數並獲取異或密鑰

int key = GetXorKey(pack->random);

std::cout << "[服務端] 基於時間計算 key = " << key << std::endl;

// 服務端驗證網路CRC32數據包是否一致

char recv_crc32[1024] = { 0 };

recv(*ptr, recv_crc32, sizeof(recv_crc32), 0);

std::cout << " --> 收到客戶端CRC32校驗和 = " << recv_crc32 << std::endl;

// 計算CRC32是否與發送值一致

DWORD crc32 = CRC32(buf, 100);

char this_crc32[1024] = { 0 };

sprintf(this_crc32, "%x", crc32);

std::cout << " --> 計算本地數據包CRC32校驗和 = " << this_crc32 << std::endl;

if (strcmp(recv_crc32, this_crc32) == 0)

{

std::cout << " --> 校驗和一致" << std::endl;

// 開始解密數據包

for (int x = 0; x < strlen(pack->Buffer); x++)

{

pack->Buffer[x] = pack->Buffer[x] ^ key;

}

std::cout << " --> 解密後的數據: " << pack->Buffer << std::endl;

std::cout << std::endl;

return pack->Buffer;

}

}

14.11.4 數據加密收發

當有了上述完整加解密函數的封裝之後讀者就可以通過使用套接字的方法來實現數據包的通信,當需要接收數據時可以直接調用RecvDecryptPage()函數並傳入當前活動套接字,而如果需要發送數據則也只需要調用SendEncryptionPage()函數即可,由於函數已被封裝所以在傳輸數據時與普通套接字函數的使用沒有任何區別。

針對服務端的主函數如下所示;

int main(int argc, char* argv[])

{

WSADATA WSAData;

SOCKET sock, msgsock;

struct sockaddr_in ServerAddr;

if (WSAStartup(MAKEWORD(2, 0), &WSAData) != SOCKET_ERROR)

{

ServerAddr.sin_family = AF_INET;

ServerAddr.sin_port = htons(9999);

ServerAddr.sin_addr.s_addr = INADDR_ANY;

sock = socket(AF_INET, SOCK_STREAM, 0);

bind(sock, (LPSOCKADDR)&ServerAddr, sizeof(ServerAddr));

listen(sock, 10);

}

while (1)

{

msgsock = accept(sock, (LPSOCKADDR)0, (int*)0);

// 接收數據並解密

char * recv_data = RecvDecryptPage(&msgsock);

std::cout << "獲取包內數據: " << recv_data << std::endl;

// 發送數據

SendEncryptionPage(&msgsock, (char*)"ok");

std::cout << std::endl;

closesocket(msgsock);

}

closesocket(sock);

WSACleanup();

return 0;

}

針對客戶端的主函數如下所示;

int main(int argc, char* argv[])

{

while (1)

{

WSADATA WSAData;

SOCKET sock;

struct sockaddr_in ClientAddr;

if (WSAStartup(MAKEWORD(2, 0), &WSAData) != SOCKET_ERROR)

{

ClientAddr.sin_family = AF_INET;

ClientAddr.sin_port = htons(9999);

ClientAddr.sin_addr.s_addr = inet_addr("127.0.0.1");

sock = socket(AF_INET, SOCK_STREAM, 0);

int Ret = connect(sock, (LPSOCKADDR)&ClientAddr, sizeof(ClientAddr));

if (Ret == 0)

{

// 發送數據

char send_message[4096] = "hello lyshark";

SendEncryptionPage(&sock, send_message);

// 接收數據

char* recv_data = RecvDecryptPage(&sock);

std::cout << "接收數據包: " << recv_data << std::endl;

std::cout << std::endl;

}

}

closesocket(sock);

WSACleanup();

Sleep(5000);

}

return 0;

}

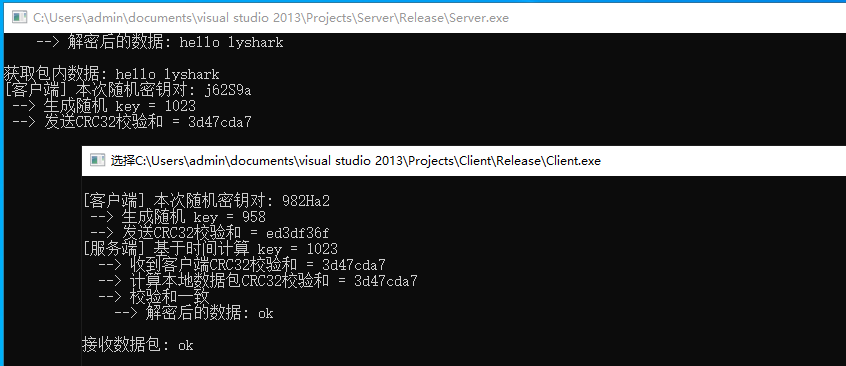

讀者可自行將上述代碼片段組合起來,並分別運行服務端與客戶端,當運行後讀者可看到如下圖所示的輸出信息;

本文作者: 王瑞

本文鏈接: https://www.lyshark.com/post/f1f85090.html

版權聲明: 本博客所有文章除特別聲明外,均採用 BY-NC-SA 許可協議。轉載請註明出處!

文章出處:https://www.cnblogs.com/LyShark/p/17773320.html

本博客所有文章除特別聲明外,均採用 BY-NC-SA 許可協議。轉載請註明出處!