一臺pc A(192.168.1.2),想和另一臺pc B(192.168.1.3)通信,pc A對自己所在區域網絡內的所有主機,也包括路由器的介面喊(發送ARP查詢信息):ip地址是192.168.1.3的pc的mac地址是多少,請告訴我。pc B聽到了,告訴pc A我是,並把自己的IP地址和ma ...

一臺pc A(192.168.1.2),想和另一臺pc B(192.168.1.3)通信,pc A對自己所在區域網絡內的所有主機,也包括路由器的介面喊(發送ARP查詢信息):ip地址是192.168.1.3的pc的mac地址是多少,請告訴我。pc B聽到了,告訴pc A我是,並把自己的IP地址和mac地址,一起發送給了pc A。

- ARP協議:Address Resolution Protocol。廣播請求,單播更新。

- ARP的作用:通過廣播的方式,找出已知的IP地址的主機的mac地址。

- ARP的request和response報文的格式是一樣的,用一個標識位去區分是request還response

- ARP發送方報文的目的mac地址是廣播地址:FFFFFFFFFFFF(48個bit)。

- ARP接收方,接到發送方的請求報文後,會自動把請求方的ip地址和mac地址加入到自己的mac地址表裡,然後用單播的方式,使用ARP報文,給發送方發送自己的mac地址。

ping使用的是icmp協議,這個協議的報文里必須有對方的mac地址,但是當第一次ping一個ip地址時,由於不知道對方的mac地址,所以需要發送一個arp廣播,也就是arp協議的報文,到mac為FFFFFFFFFFFF的廣播地址。

分析首次ping一個在同一個網路內的ip地址

在ios里第一次ping(R1的f0/0上的ip地址是192.168.1.1/24)一個ip地址的結果如下:

R1#ping 192.168.1.2

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.1.2, timeout is 2 seconds:

.!!!!

Success rate is 80 percent (4/5), round-trip min/avg/max = 40/72/92 ms發現有1個點4個嘆號,第一點就是代表發送的arp廣播,從而得知了對方的mac地址,所以後面4次使用icpm協議和對方通信就成功了。第一次是用arp協議和對方通信的,不是用icmp協議通信的。

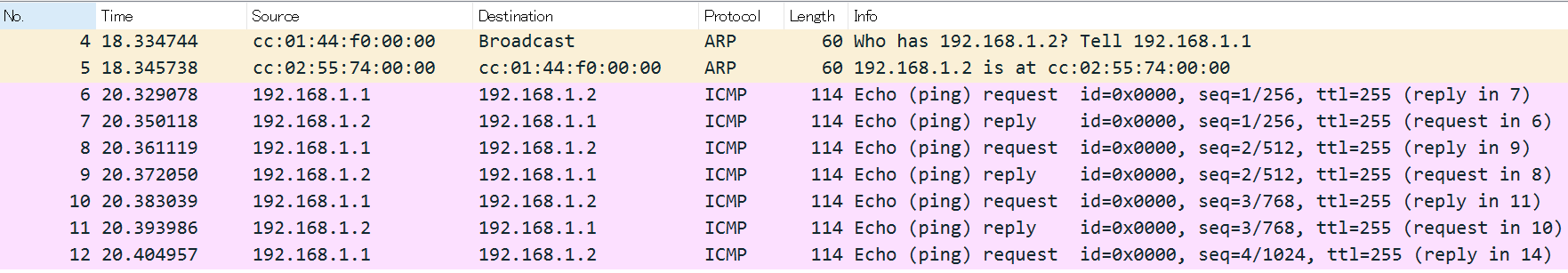

ping一下,是要跟對方溝通5次,一來一回算1次通信,所以就應該有10次通信。用抓包工具查看ping一下的結果

發現前2次不是ICMP協議通信,前面說過,ping使用的協議是ICMP,前2次為什麼不是ICMP呢?因為第一次ping,不知道對方的mac,所以要先用ARP報文,找到對方的mac地址。

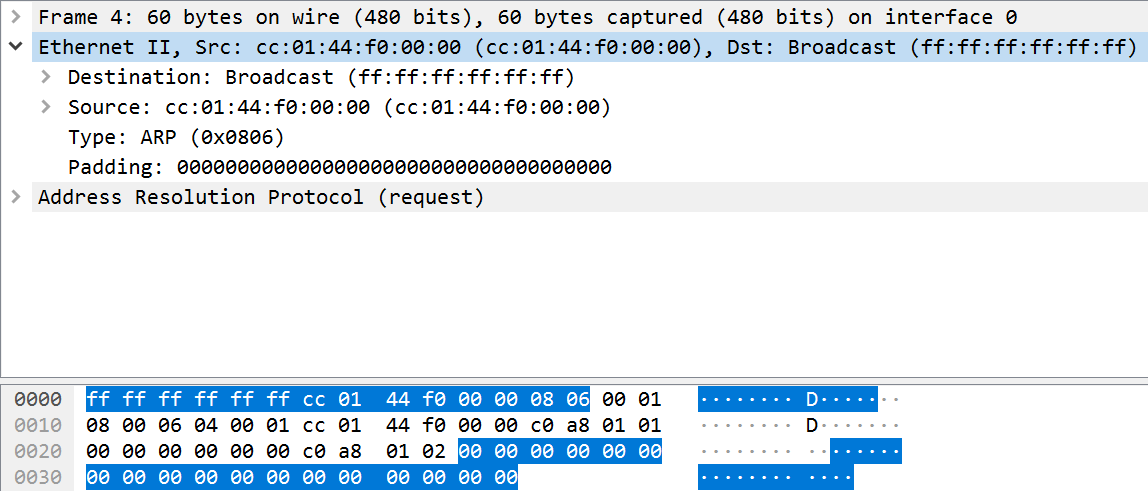

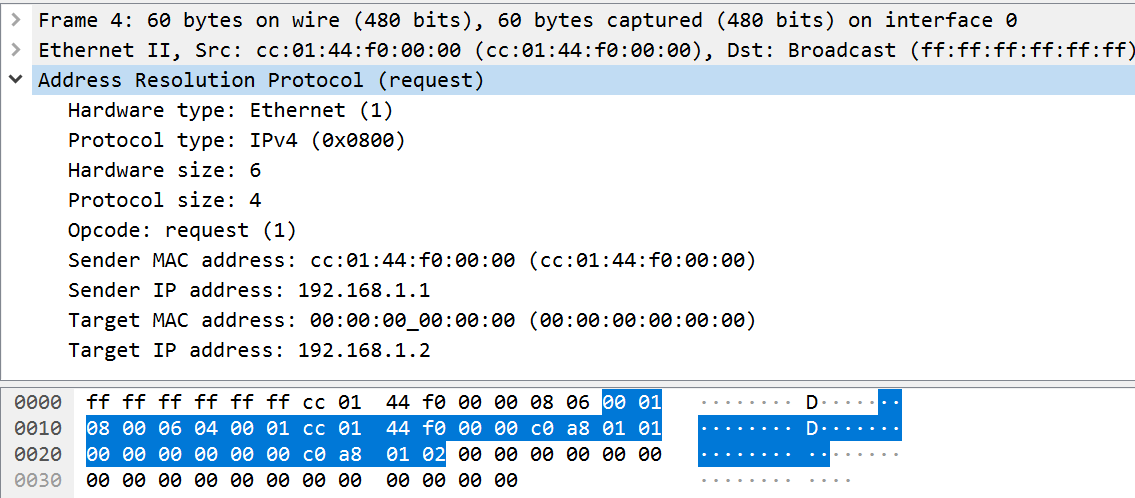

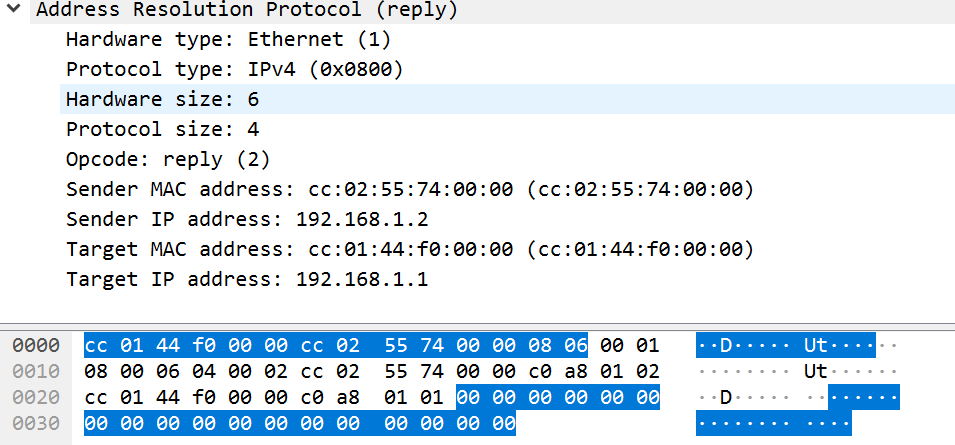

ARP的request報文的head:

head里有:

- 目的地的mac地址:12個f,是廣播地址。

- 源mac地址:自己介面的mac地址。

- 協議的類型:0x0806(ARP協議)

ARP的request報文的body:

body里有:

- Hardwar type:Ethernet(1)

- Protocol type:ipv4

- hardware size:6

- Opcode:request(1)。這個欄位是區分ARP報文是request報文,還是response報文。占2個位元組。

- Sender mac addr:源mac

- Sender ip addr:源ip

- Target mac addr:目的mac

- Target ip addr:目的ip

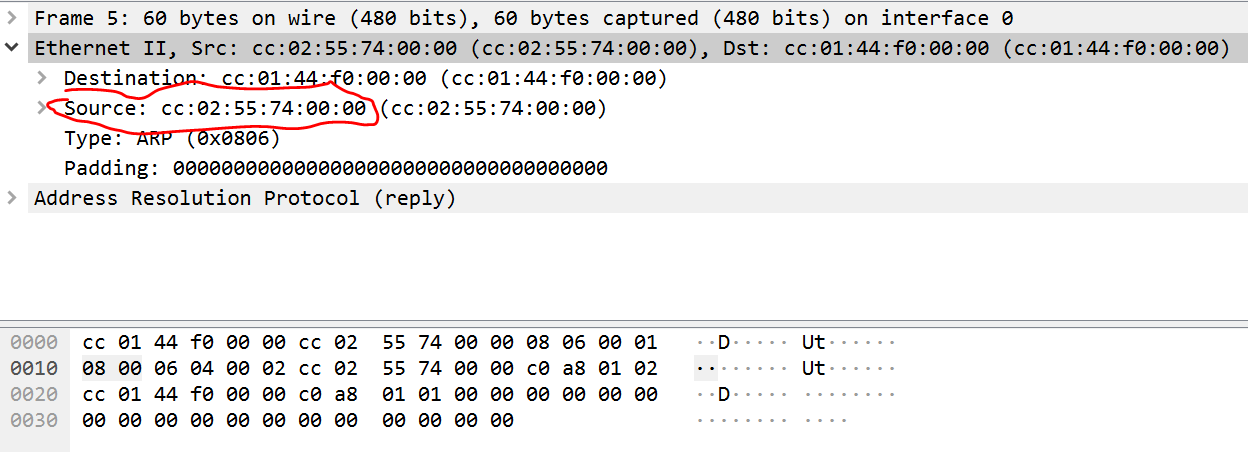

ARP的response報文的head:

Source就是應答方的mac地址

ARP的response報文的body:

Opcode:reply(2)。標識出是應答報文。

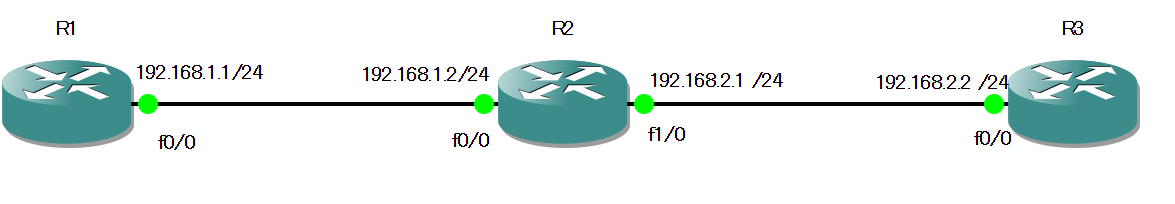

執行ping 192.168.1.2前,查看路由器1和2的arp映射表。

在路由器1,執行ping路由器2的一個介面上的IP地址前,路由器1的arp映射表:

R1#show arp Protocol Address Age (min) Hardware Addr Type Interface Internet 192.168.1.1 - cc01.44f0.0000 ARPA FastEthernet0/0在路由器1,執行ping路由器2的一個介面上的IP地址前,路由器2的arp映射表:

R2#show arp Protocol Address Age (min) Hardware Addr Type Interface Internet 192.168.1.2 - cc02.5574.0000 ARPA FastEthernet0/0執行ping 192.168.1.2後,查看路由器1和2的arp映射表。

路由器1的arp映射表:

R1#show arp Protocol Address Age (min) Hardware Addr Type Interface Internet 192.168.1.1 - cc01.44f0.0000 ARPA FastEthernet0/0 Internet 192.168.1.2 0 cc02.5574.0000 ARPA FastEthernet0/0路由器2的arp映射表:

R2#show arp Protocol Address Age (min) Hardware Addr Type Interface Internet 192.168.1.1 0 cc01.44f0.0000 ARPA FastEthernet0/0 Internet 192.168.1.2 - cc02.5574.0000 ARPA FastEthernet0/0清空arp映射表:

clear arp-cache路由器上的arp映射表的生命周期大概是4個小時。

分析首次ping一個在不同局網路內的ip地址

ping的主機和自己不在一個區域網,發送的廣播它就接收不到,怎麼辦?

PC也好,路由器也好,當要請求一個目的地的mac和自己,不在同一個廣播域下的時候:

- PC:把請求發給網關,Ethernet頭部的目的mac是,網關的mac。

- 然後網關會拆開Ethernet頭部,看到了ICMP裡面的目的IP地址,根據IP地址,看自己能不能到達,能到的話,

- 就封一個新的ICMP協議的Ethernet頭部,Ethernet頭部裡面目的地mac是fffffffffff。ICMP報文里的IP地址是不變的。

- 路由器:把請求發給下一跳,Ethernet頭部的目的mac是,下一跳介面的mac。

- 然後路由器會拆開Ethernet頭部,看到了ICMP裡面的目的IP地址,根據IP地址,看自己能不能到達,能到的話,

- 就封一個新的ICMP協議的Ethernet頭部,Ethernet頭部裡面目的地mac是ffffffffff。ICMP報文里的IP地址是不變的。

代理ARP

當路由器沒有指定下一跳,或者PC沒有指定網關的時候,就有可能產生代理ARP。

路由器R1,添加了一條靜態路由,指定了出介面,但沒有指定下一跳

R1#show ip route

C 192.168.1.0/24 is directly connected, FastEthernet0/0

S 192.168.2.0/24 is directly connected, FastEthernet0/0當ping 192.168.2.1(和自己不在同一個網路),可以ping通,然後查看arp映射表:

R1#show arp

Protocol Address Age (min) Hardware Addr Type Interface

Internet 192.168.1.1 - cc01.44f0.0000 ARPA FastEthernet0/0

Internet 192.168.2.1 0 cc02.5574.0000 ARPA FastEthernet0/0

Internet 192.168.1.2 197 cc02.5574.0000 ARPA FastEthernet0/0發現添加了192.168.2.1條目,但mac不是192.168.2.1的mac,而是出介面R2 f0/0(192.168.1.2)的mac地址。由於只有出介面有能力到達目的地,所以當出介面接到了ARP請求後,就把自己的mac地址,返回給源了,所以源端把返回的mac,加到了自己的arp映射表了,其實這就是ARP欺騙。所以說明,出介面(192.168.1.2)就是代理ARP。

然後,再ping 192.168.2.2(和自己不在同一個網路),可以ping通,然後查看arp映射表:

R1#show arp

Protocol Address Age (min) Hardware Addr Type Interface

Internet 192.168.2.2 0 cc02.5574.0000 ARPA FastEthernet0/0

Internet 192.168.1.1 - cc01.44f0.0000 ARPA FastEthernet0/0

Internet 192.168.2.1 0 cc02.5574.0000 ARPA FastEthernet0/0

Internet 192.168.1.2 197 cc02.5574.0000 ARPA FastEthernet0/0發現添加了192.168.2.2條目,但mac不是192.168.2.2的mac,而是出介面R2 f0/0(192.168.1.2)的mac地址。由於只有出介面有能力到達目的地,所以當出介面接到了ARP請求後,就把自己的mac地址,返回給源了,所以源端把返回的mac,加到了自己的arp映射表了,其實這就是ARP欺騙。所以再次說明,出介面(192.168.1.2)就是代理ARP。

所以我們發現了代理ARP的弊端(由於沒有指定下一跳而產生的弊端):會產生很多arp條目,占系統的記憶體,效率降低。

如果指定了下一跳,則arp映射表裡,只需要有下一跳的條目就足夠了。

介面的代理ARP功能,打開了,在沒有下一跳的時候,它就代理了,查看mac映射表,發現ping一個ip地址就多了一個條目,而且條目的mac地址很多都是打開ARP代理功能的介面的mac地址。

由於cisco路由器,介面的代理ARP功能,預設是開啟的。

關閉R2的f0/0的ARP代理功能:no ip proxy-arp後,就無法再ping通了。

R2(config)#int f0/0

R2(config-if)#no ip proxy-arpARP後到優先

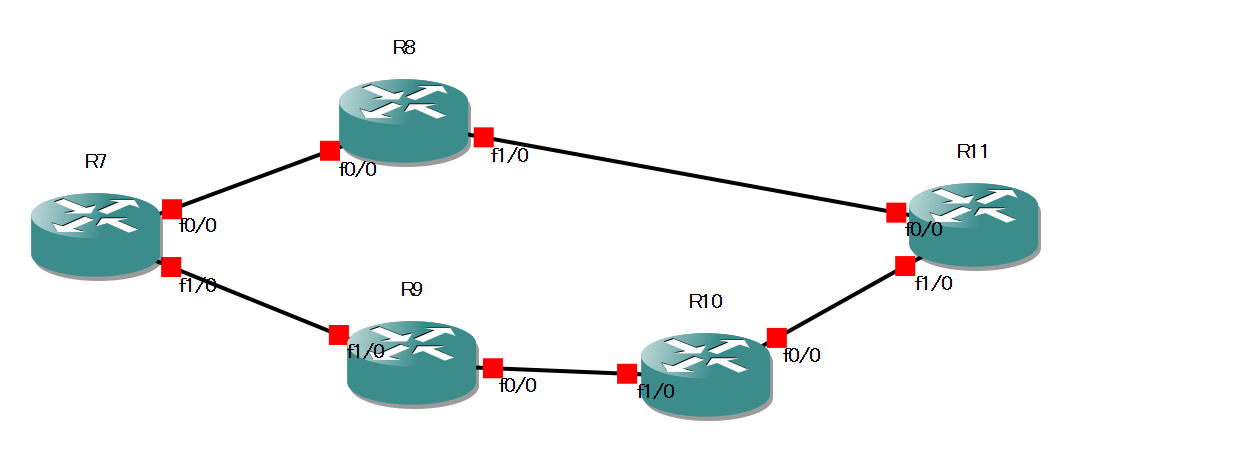

下圖,從R7要訪問R11,指定下一跳的話,應該指定到R8的f0/0,這條路徑最短。但如果沒有指定下一跳,R8的f0/0和R9的f1/0都是代理ARP,都會給R11返回ARP響應,那麼R7使用哪個呢?後到ARP響應會覆蓋先到的,所以R11有可能使用的是R9給的ARP響應。但R9要多一跳才能到達R11,所以這也是代理ARP的弊端。

ARP攻擊

ARP攻擊癥狀:區域網的很多病毒都利用ARP協議攻擊(window用arp -a可以查看arp表)。病毒特征是,斷網,重啟後又可以上網了,一會又斷了。

攻擊原理:pc A要想連外網必須通過網關,pc A知道網關的ip地址,但是不知道網關的mac地址,所以pc A發廣播問區域網內的所有主機,這時有一臺主機pc B中了ARP病毒,由於是廣播,pc B接到了pc A的問詢,這時pc B強先回答pc A(在網關pc A之前),告訴pc A一個不存在的mac地址。pc A拿到了不存在的mac地址,向這個不存在的mac地址發送數據後,交換機就蒙了,發現沒有這個mac地址,交換機就不知道該發給誰了,所以交換機就drop這個請求了,所以導致pc A無法上網了。arp表是過一段時間就動態更新的,所以過一段時間又能上網了,如此反覆。

ARP欺騙(掛馬):和arp攻擊類似,上面的pc B強先回答pc A(在網關回答pc A之前),告訴pc A一個假的mac地址,這個mac地址就是pc B自己,pc A接到假的mac地址(pc B的mac地址)後,發送的信息就,直接跑到pc B那裡了,這時pc B就能夠記錄下pc A瀏覽的網站等私密信息,然後pc B知道網關的mac地址,它把pc A的請求又轉發了出去,外面的server收到了pc A信息後,把回覆信息發了回來,server的回覆信息,網關,網關又轉給了pc B,pc B這時就可以在server回的網頁上,植入各種病毒,然後把帶病毒的網頁發給pc A,然後pc A在有病毒的網頁上輸入了密碼後,想把信息發給server,可惜的是:這個密碼信息又先到了pc B,黑客就獲得了pc A上用戶的密碼了。

如何解決ARP攻擊:雙向靜態綁定。

pc端靜態綁定網關/下一跳的mac地址;網關/路由器靜態綁定所以交換機上的pc端的mac地址。

原理:靜態的mac地址,優先順序高於動態的,所以即便動態得到的mac是錯的,發現有靜態的綁定,優先使用靜態的。

靜態綁定mac地址命令:

R4(config)#arp 192.168.1.3 0005.0002.adef arpa R4(config)#do show arp Protocol Address Age (min) Hardware Addr Type Interface Internet 192.168.1.3 - 0005.0002.adef ARPA Internet 192.168.2.1 121 cc05.4bf8.0010 ARPA FastEthernet0/0靜態綁定mac地址命令的幫助:

R4(config)#arp 192.168.1.3 0005.0002.adef ? arpa ARP type ARPA sap ARP type SAP (HP's ARP type) smds ARP type SMDS snap ARP type SNAP (FDDI and TokenRing) srp-a ARP type SRP (side A) srp-b ARP type SRP (side B)

c/c++ 學習互助QQ群:877684253