一、概述 在上一篇文章中已經介紹了審計的概念;本篇文章主要介紹如何創建審計,以及該收集哪些審核規範。 二、常用的審核對象 2.1、伺服器審核對象 1.FAILED_LOGIN_GROUP( Audit Login Failed Event Class) 指示主體嘗試登錄到 SQL Server,等效 ...

一、概述

在上一篇文章中已經介紹了審計的概念;本篇文章主要介紹如何創建審計,以及該收集哪些審核規範。

二、常用的審核對象

2.1、伺服器審核對象

1.FAILED_LOGIN_GROUP( Audit Login Failed Event Class)

指示主體嘗試登錄到 SQL Server,等效於 Audit Login Failed Event Class,

比如:登入失敗的操作

2.SERVER_OBJECT_CHANGE_GROUP(Audit Server Object Management)

針對伺服器對象執行 CREATE、ALTER 或 DROP 操作時將引發此事件。等效於 Audit Server Object Management 事件類。

比如:刪除鏈接伺服器對象等凌駕於資料庫級別以上的對象(許可權除外)。

3.SERVER_ROLE_MEMBER_CHANGE_GROUP

向固定伺服器角色添加登錄名或從中刪除登錄名時將引發此事件, 此事件由 sp_addsrvrolemember 和 sp_dropsrvrolemember 存儲過程引發。 等效於 Audit Add Login to Server Role Event Class。

比如:授予、撤銷伺服器角色等

4.SERVER_PRINCIPAL_CHANGE_GROUP

創建、更改或刪除伺服器主體時將引發此事件

比如:創建刪除登入名等

5.SUCCESSFUL_LOGIN_GROUP

指示主體已成功登錄到 SQL Server。 此類中的事件由新連接引發或由連接池中重用的連接引發。 等效於 Audit Login Event Class。

註意:每一個連接會話都會記錄,開啟SUCCESSFUL_LOGIN_GROUP會產生很多的記錄

2.2、審核自身審核對象

AUDIT_CHANGE_GROUP

2.3、資料庫審核對象

DDL相關

1.DATABASE_PRINCIPAL_CHANGE_GROUP

在資料庫中創建、更改或刪除主體(如用戶)時,將引發此事件。 等效於 Audit Database Principal Management Event Class。

比如:創建刪除登入名等

2.DATABASE_ROLE_MEMBER_CHANGE_GROUP

向資料庫角色添加登錄名或從中刪除登錄名時將引發此事件。 此事件類與 sp_addrolemember、sp_changegroup 和 sp_droprolemember 存儲過程一起使用。等效於 Audit Add Member to DB Role 事件類

比如:授予、撤銷伺服器角色等

3.DATABASE_CHANGE_GROUP(Audit Database Management 事件)

創建、更改或刪除資料庫時將引發此事件。創建、更改或刪除任何資料庫時均將引發此事件。等效於 Audit Database Management 事件類。

比如:刪除創建資料庫、修改資料庫屬性等資料庫本身的修改操作

4.DATABASE_OBJECT_CHANGE_GROUP(Audit Database Object Management 事件)

針對資料庫對象(如架構)執行 CREATE、ALTER 或 DROP 語句時將引發此事件。創建、更改或刪除任何資料庫對象時均將引發此事件。等效於 Audit Database Object Management 事件類。

比如:Serive Broker相關對象、存儲、安全等凌駕於用戶創建的對象以上的對象(許可權除外)。

5.SCHEMA_OBJECT_CHANGE_GROUP( Audit Schema Object Management Event Class)

針對架構執行 CREATE、ALTER 或 DROP 操作時將引發此事件。等效於 Audit Schema Object Management 事件類。此事件針對架構對象引發。等效於 Audit Object Derived Permission 事件類。任何資料庫的任何架構發生更改時,均將引發此事件。等效於 Audit Statement Permission 事件類。

比如:表、存儲過程、視圖、函數、架構等對象。

DML相關

SELECT、DELETE、INSERT、UPDATE

三、創建服務審核

1.創建審核

USE [master] GO ----創建審核,命名規範AuditServer_描述 CREATE SERVER AUDIT [AuditServer_All] TO FILE ( FILEPATH = N'D:\Audit\AuditServer_All' ----文件路徑 ,MAXSIZE = 2 GB ----文件最大大小,單位可以是MB、GB、TB ,MAX_FILES = 2147483647 ----最大文件數,最大2147483647也就是無限制 -----,MAX_ROLLOVER_FILES = 2147483647 ----最大滾動更新文件數,最大2147483647也就是無限制,不能和MAX_FILES一起配置 ,RESERVE_DISK_SPACE = ON ----保留磁碟空間 ) WITH ( QUEUE_DELAY = 1000 ----隊列延時,預設1S ,ON_FAILURE = CONTINUE ----審核失敗繼續,還可以指定SHUTDOWN關閉資料庫伺服器,但是必須有相關許可權 ) GO

註意:預設創建審核是禁用的,必須手動啟用,同樣修改審核之前也必須先禁用然後再修改。路徑‘D:\Audit\AuditServer_All’必須事先創建好。

2.啟用和禁用審核

---啟用 USE [master] GO ALTER SERVER AUDIT AuditServer_All WITH(STATE=ON); ---禁用 USE [master] GO ALTER SERVER AUDIT AuditServer_All WITH(STATE=OFF);

3.創建審核規範

----創建伺服器審核規範,命名規範:AuditSpecification_描述(和審核描述保持一致) USE [master] GO CREATE SERVER AUDIT SPECIFICATION AuditSpecification_All FOR SERVER AUDIT AuditServer_All ADD (FAILED_LOGIN_GROUP), ADD (SERVER_OBJECT_CHANGE_GROUP), ADD (SERVER_PRINCIPAL_CHANGE_GROUP), ADD (SERVER_ROLE_MEMBER_CHANGE_GROUP), ADD (AUDIT_CHANGE_GROUP) GO

審核的事件包括:登入失敗的操作、伺服器級別對象的操作、創建刪除登入用戶、伺服器角色的授予和撤銷、對審核配置的操作。還有一些其它的審核類型暫時不做審計。其實這裡也可以將將資料庫級別的審核操作創建到伺服器級別下,這樣的話

4.啟用和禁用審核規範

--啟用 GO ALTER SERVER AUDIT SPECIFICATION AuditSpecification_All WITH(STATE=ON); GO ---禁用,註意作業會影響禁用 ALTER SERVER AUDIT SPECIFICATION AuditSpecification_All WITH(STATE=OFF);

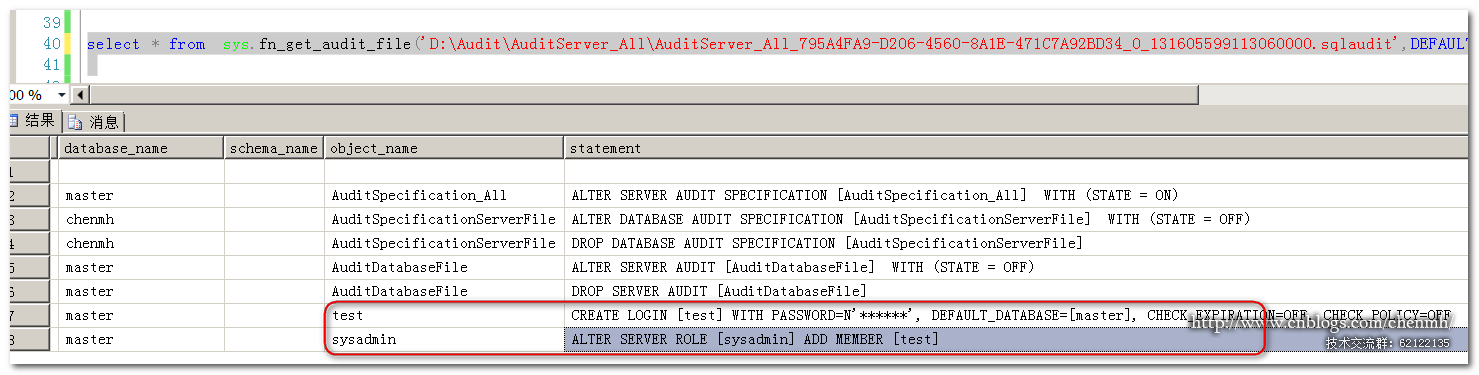

5.測試

----創建登入名,並授予sysadmin角色 USE [master] GO CREATE LOGIN [test] WITH PASSWORD=N'123456', DEFAULT_DATABASE=[master], CHECK_EXPIRATION=OFF, CHECK_POLICY=OFF GO ALTER SERVER ROLE [sysadmin] ADD MEMBER [test] GO

四、創建資料庫審核

1.創建資料庫審核

USE [master] GO ----創建審核,審核只能創建在伺服器級別,命名規範AuditDatabase_資料庫名_描述 CREATE SERVER AUDIT [AuditDatabase_chenmh_AllObjectChange] TO FILE ( FILEPATH = N'D:\Audit\AuditDatabase_chenmh_AllObjectChange' ----文件路徑 ,MAXSIZE = 2 GB ----文件最大大小,單位可以是MB、GB、TB ,MAX_FILES = 2147483647 ----最大文件數,最大2147483647也就是無限制 -----,MAX_ROLLOVER_FILES = 2147483647 ----最大滾動更新文件數,最大2147483647也就是無限制,不能和MAX_FILES一起配置 ,RESERVE_DISK_SPACE = ON ----保留磁碟空間 ) WITH ( QUEUE_DELAY = 1000 ----隊列延時,預設1S ,ON_FAILURE = CONTINUE ----審核失敗繼續,還可以指定SHUTDOWN關閉資料庫伺服器,但是必須有相關許可權 ) GO ---啟用 USE [master] GO ALTER SERVER AUDIT AuditDatabase_chenmh_AllObjectChange WITH(STATE=ON); ---禁用 USE [master] GO --ALTER SERVER AUDIT AuditDatabase_chenmh_AllObjectChange WITH(STATE=OFF);

註意:資料庫審核也是創建在伺服器級別,資料庫審核規範是創建在具體的資料庫下。

2.創建資料庫審核規範

CREATE DATABASE Audit;

GO ----創建伺服器審核規範,命名規範:AuditSpecification_描述(和審核描述保持一致) USE [Audit] GO CREATE DATABASE AUDIT SPECIFICATION AuditSpecification_AllObjectChange FOR SERVER AUDIT AuditDatabase_Audit_AllObjectChange ---DDL相關操作 ADD (DATABASE_CHANGE_GROUP), ADD (DATABASE_OBJECT_CHANGE_GROUP), ADD (SCHEMA_OBJECT_CHANGE_GROUP), ADD (DATABASE_PRINCIPAL_CHANGE_GROUP), ADD (DATABASE_ROLE_MEMBER_CHANGE_GROUP), ---DML相關操作,PUBLIC代表所有用戶 -----ADD (SELECT ON SCHEMA::[dbo] BY PUBLIC), ADD (DELETE ON SCHEMA::[dbo] BY PUBLIC), ADD (INSERT ON SCHEMA::[dbo] BY PUBLIC), ADD (UPDATE ON SCHEMA::[dbo] BY PUBLIC); GO --啟用 USE [Audit] GO ALTER DATABASE AUDIT SPECIFICATION AuditSpecification_AllObjectChange WITH(STATE=ON); ---禁用,註意作業會影響禁用 USE [Audit] GO --ALTER DATABASE AUDIT SPECIFICATION AuditSpecification_AllObjectChange WITH(STATE=OFF);

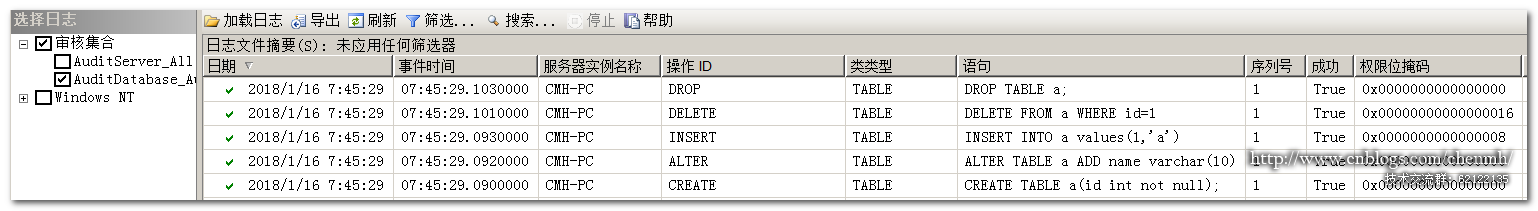

3.測試

USE [Audit] GO CREATE TABLE a(id int not null); GO ALTER TABLE a ADD name varchar(10); GO INSERT INTO a values(1,'a') GO DELETE FROM a WHERE id=1; GO DROP TABLE a;

備註:審計記錄的日期和使用GETDATE()查詢的時間8個小時

五、查詢

----查詢審核日誌 select * from sys.fn_get_audit_file('D:\Audit\AuditServerFile_66D8F97A-B495-4CB4-83EA-564D1ECF9988_0_131604628132230000.sqlaudit',DEFAULT, DEFAULT) AS a --伺服器審核相關視圖 SELECT * FROM SYS.server_audits SELECT * FROM sys.server_audit_specifications SELECT * FROM sys.server_audit_specification_details SELECT sa.name as AuditName, sa.type_desc AS StoreType, sas.name AS AuditSpecificationsName, sasd.audit_action_id, sasd.audit_action_name, sasd.class_desc as AuditGrade FROM SYS.server_audits sa INNER JOIN sys.server_audit_specifications sas ON sa.audit_guid=sas.audit_guid INNER JOIN sys.server_audit_specification_details sasd ON sas.server_specification_id=sasd.server_specification_id LEFT JOIN sys.dm_audit_actions daa ON sasd.audit_action_id=daa.action_id AND sasd.class_desc=daa.class_desc --資料庫審核規範視圖 SELECT * FROM chenmh.sys.database_audit_specifications SELECT * FROM chenmh.sys.database_audit_specification_details SELECT sa.name as AuditName, sa.type_desc AS StoreType, sas.name AS AuditSpecificationsName, sasd.audit_action_id, sasd.audit_action_name, sasd.class_desc as AuditGrade FROM SYS.server_audits sa INNER JOIN chenmh.sys.database_audit_specifications sas ON sa.audit_guid=sas.audit_guid INNER JOIN chenmh.sys.database_audit_specification_details sasd ON sas.database_specification_id=sasd.database_specification_id LEFT JOIN sys.dm_audit_actions daa ON sasd.audit_action_id=daa.action_id AND sasd.class_desc=daa.class_desc ---- SELECT * FROM sys.dm_audit_actions WHERE action_id='DL'

六、刪除

--刪除伺服器審核規範,先禁用才能刪除 USE [master] GO ALTER SERVER AUDIT SPECIFICATION AuditSpecification_All WITH (STATE=OFF) GO DROP SERVER AUDIT SPECIFICATION AuditSpecification_All GO --刪除伺服器審核對象,先禁用才能刪除 USE [master] ALTER SERVER AUDIT AuditServer_All WITH (STATE=OFF) GO DROP SERVER AUDIT AuditServer_All;

七、總結

審核是資料庫規範的一部分,在安全審計方面也非常的重要,建議生產系統都必須創建審核。

參考:https://docs.microsoft.com/zh-cn/sql/relational-databases/system-functions/sys-fn-get-audit-file-transact-sql

|

備註: 作者:pursuer.chen 博客:http://www.cnblogs.com/chenmh 本站點所有隨筆都是原創,歡迎大家轉載;但轉載時必須註明文章來源,且在文章開頭明顯處給明鏈接,否則保留追究責任的權利。 《歡迎交流討論》 |