什麼是 JWT Json web token (JWT), 是為了在網路應用環境間傳遞聲明而執行的一種基於 JSON 的開放標準((RFC 7519). 定義了一種簡潔的,自包含的方法用於通信雙方之間以 JSON 對象的形式安全的傳遞信息。因為數字簽名的存在,這些信息是可信的,JWT 可以使用 HM ...

什麼是 JWT

Json web token (JWT), 是為了在網路應用環境間傳遞聲明而執行的一種基於 JSON 的開放標準((RFC 7519). 定義了一種簡潔的,自包含的方法用於通信雙方之間以 JSON 對象的形式安全的傳遞信息。因為數字簽名的存在,這些信息是可信的,JWT 可以使用 HMAC 演算法或者是 RSA 的公私秘鑰對進行簽名。

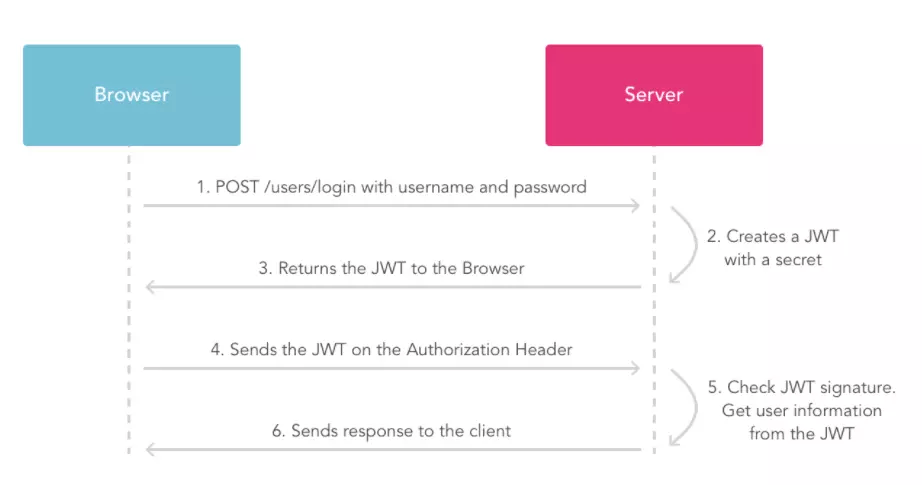

JWT 請求流程

這裡還要註意:光理論是不夠的。在此順便送大家十套2020最新JAVA架構項目實戰教程及大廠面試題庫,進我扣裙 :七吧傘吧零而衣零傘 (數字的諧音)轉換下可以找到了,還可以跟老架構師交流

1. 用戶使用賬號和麵發出 post 請求;

2. 伺服器使用私鑰創建一個 jwt;

3. 伺服器返回這個 jwt 給瀏覽器;

4. 瀏覽器將該 jwt 串在請求頭中像伺服器發送請求;

5. 伺服器驗證該 jwt;

6. 返迴響應的資源給瀏覽器。

JWT 的主要應用場景

身份認證在這種場景下,一旦用戶完成了登陸,在接下來的每個請求中包含 JWT,可以用來驗證用戶身份以及對路由,服務和資源的訪問許可權進行驗證。由於它的開銷非常小,可以輕鬆的在不同功能變數名稱的系統中傳遞,所有目前在單點登錄(SSO)中比較廣泛的使用了該技術。 信息交換在通信的雙方之間使用 JWT 對數據進行編碼是一種非常安全的方式,由於它的信息是經過簽名的,可以確保發送者發送的信息是沒有經過偽造的。

優點

1. 簡潔 (Compact): 可以通過 URL,POST 參數或者在 HTTP header 發送,因為數據量小,傳輸速度也很快

2. 自包含 (Self-contained):負載中包含了所有用戶所需要的信息,避免了多次查詢資料庫

3. 因為 Token 是以 JSON 加密的形式保存在客戶端的,所以 JWT 是跨語言的,原則上任何 web 形式都支持。

4. 不需要在服務端保存會話信息,特別適用於分散式微服務。

`

JWT 的結構

JWT 是由三段信息構成的,將這三段信息文本用. 連接一起就構成了 JWT 字元串。

就像這樣:eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJzdWIiOiIxMjM0NTY3ODkwIiwibmFtZSI6IkpvaG4gRG9lIiwiYWRtaW4iOnRydWV9.TJVA95OrM7E2cBab30RMHrHDcEfxjoYZgeFONFh7HgQ

JWT 包含了三部分:

Header 頭部 (標題包含了令牌的元數據,並且包含簽名和 / 或加密演算法的類型)

Payload 負載 (類似於飛機上承載的物品)

Signature 簽名 / 簽證

Header

JWT 的頭部承載兩部分信息:token 類型和採用的加密演算法。

{

"alg": "HS256",

"typ": "JWT"

}聲明類型:這裡是 jwt

聲明加密的演算法:通常直接使用 HMAC SHA256

加密演算法是單向函數散列演算法,常見的有 MD5、SHA、HAMC。

MD5(message-digest algorithm 5) (信息 - 摘要演算法)縮寫,廣泛用於加密和解密技術,常用於文件校驗。校驗?不管文件多大,經過 MD5 後都能生成唯一的 MD5 值

SHA (Secure Hash Algorithm,安全散列演算法),數字簽名等密碼學應用中重要的工具,安全性高於 MD5

HMAC (Hash Message Authentication Code),散列消息鑒別碼,基於密鑰的 Hash 演算法的認證協議。用公開函數和密鑰產生一個固定長度的值作為認證標識,用這個標識鑒別消息的完整性。常用於介面簽名驗證

Payload

載荷就是存放有效信息的地方。

有效信息包含三個部分

1. 標準中註冊的聲明

2. 公共的聲明

3. 私有的聲明

標準中註冊的聲明 (建議但不強制使用) :

iss: jwt 簽發者sub: 面向的用戶 (jwt 所面向的用戶)aud: 接收 jwt 的一方exp: 過期時間戳 (jwt 的過期時間,這個過期時間必須要大於簽發時間)nbf: 定義在什麼時間之前,該 jwt 都是不可用的.iat: jwt 的簽發時間jti: jwt 的唯一身份標識,主要用來作為一次性 token, 從而迴避重放攻擊。

公共的聲明 :

公共的聲明可以添加任何的信息,一般添加用戶的相關信息或其他業務需要的必要信息。但不建議添加敏感信息,因為該部分在客戶端可解密.

私有的聲明 :

私有聲明是提供者和消費者所共同定義的聲明,一般不建議存放敏感信息,因為 base64 是對稱解密的,意味著該部分信息可以歸類為明文信息。

Signature

jwt 的第三部分是一個簽證信息,這個簽證信息由三部分組成:

header (base64 後的)

payload (base64 後的)

secret

這個部分需要 base64 加密後的 header 和 base64 加密後的 payload 使用. 連接組成的字元串,然後通過 header 中聲明的加密方式進行加鹽 secret 組合加密,然後就構成了 jwt 的第三部分。

密鑰 secret 是保存在服務端的,服務端會根據這個密鑰進行生成 token 和進行驗證,所以需要保護好。

下麵來進行 SpringBoot 和 JWT 的集成

引入 JWT 依賴,由於是基於 Java,所以需要的是 java-jwt

<dependency>

<groupId>com.auth0</groupId>

<artifactId>java-jwt</artifactId>

<version>3.4.0</version>

</dependency>需要自定義一個註解

需要登錄並且具有角色才能才能進行操作的註解 LoginRequired

@Target({ElementType.METHOD, ElementType.TYPE})

@Retention(RetentionPolicy.RUNTIME)

public @interface LoginRequired {

// 是否進行校驗

boolean required() default true;

// 預設管理員

RoleEnum role() default RoleEnum.ADMIN;

}@Target: 註解的作用目標

@Target(ElementType.TYPE)—— 介面、類、枚舉、註解@Target(ElementType.FIELD)—— 欄位、枚舉的常量@Target(ElementType.METHOD)—— 方法@Target(ElementType.PARAMETER)—— 方法參數@Target(ElementType.CONSTRUCTOR) —— 構造函數@Target(ElementType.LOCAL_VARIABLE)—— 局部變數@Target(ElementType.ANNOTATION_TYPE)—— 註解@Target(ElementType.PACKAGE)—— 包

@Retention:註解的保留位置

RetentionPolicy.SOURCE: 這種類型的 Annotations 只在源代碼級別保留,編譯時就會被忽略,在 class 位元組碼文件中不包含。RetentionPolicy.CLASS: 這種類型的 Annotations 編譯時被保留,預設的保留策略,在 class 文件中存在,但 JVM 將會忽略,運行時無法獲得。RetentionPolicy.RUNTIME: 這種類型的 Annotations 將被 JVM 保留,所以他們能在運行時被 JVM 或其他使用反射機制的代碼所讀取和使用。@Document:說明該註解將被包含在 javadoc 中@Inherited:說明子類可以繼承父類中的該註解

簡單自定義一個實體類 User, 使用 lombok 簡化實體類的編寫

@Data

@Accessors(chain = true)

public class AuthUserVO extends BaseVO {

/**

* 主鍵

*/

private Long id;

/**

* 社交賬戶ID

*/

private String socialId;

/**

* 用戶名

*/

private String name;

/**

* 密碼

*/

private String password;

/**

* 角色主鍵 1 普通用戶 2 admin

*/

private Long roleId;

/**

* 頭像

*/

private String avatar;

private String token;}

需要寫 token 的生成方法

/**

* 生成Token

* @param authUserVO

* @return

*/

public static String getToken(AuthUserVO authUserVO) {

String sign = authUserVO.getPassword();

return JWT.create().withExpiresAt(new Date(System.currentTimeMillis()+ Constants.EXPIRE_TIME)).withAudience(JsonUtil.toJsonString(authUserVO.setPassword(null)))

.sign(Algorithm.HMAC256(sign));

}Algorithm.HMAC256(): 使用 HS256 生成 token, 密鑰則是用戶的密碼,唯一密鑰的話可以保存在服務端。withAudience() 存入需要保存在 token 的信息,這裡我把用戶 ID 存入 token 中

接下來需要寫一個攔截器去獲取 token 並驗證 token

實現一個攔截器就需要實現 HandlerInterceptor 介面

HandlerInterceptor 介面主要定義了三個方法

1.boolean preHandle ():

預處理回調方法,實現處理器的預處理,第三個參數為響應的處理器,自定義 Controller, 返回值為 true 表示繼續流程(如調用下一個攔截器或處理器)或者接著執行postHandle() 和 afterCompletion();false 表示流程中斷,不會繼續調用其他的攔截器或處理器,中斷執行。

2.void postHandle():

後處理回調方法,實現處理器的後處理(DispatcherServlet 進行視圖返回渲染之前進行調用),此時我們可以通過 modelAndView(模型和視圖對象)對模型數據進行處理或對視圖進行處理,modelAndView 也可能為 null。

3.void afterCompletion():

整個請求處理完畢回調方法,該方法也是需要當前對應的 Interceptor 的 preHandle() 的返回值為 true 時才會執行,也就是在 DispatcherServlet 渲染了對應的視圖之後執行。用於進行資源清理。整個請求處理完畢回調方法。如性能監控中我們可以在此記錄結束時間並輸出消耗時間,還可以進行一些資源清理,類似於 try-catch-finally 中的 finally,但僅調用處理器執行鏈中

主要流程:

1. 從 http 請求頭中取出 token,

2. 判斷是否映射到方法

3. 檢查是否有 passtoken 註釋,有則跳過認證

4. 檢查有沒有需要用戶登錄的註解,有則需要取出並驗證

5. 認證通過則可以訪問,不通過會報相關錯誤信息

配置攔截器

在配置類上添加了註解 @Configuration,標明瞭該類是一個配置類並且會將該類作為一個 SpringBean 添加到 IOC 容器內

@Configuration

public class InterceptorConfig extends WebMvcConfigurerAdapter {

@Override

public void addInterceptors(InterceptorRegistry registry) {

registry.addInterceptor(authenticationInterceptor())

.addPathPatterns("/**"); // 攔截所有請求,通過判斷是否有 @LoginRequired 註解 決定是否需要登錄

}

@Bean

public AuthenticationInterceptor authenticationInterceptor() {

return new AuthenticationInterceptor();

}

}WebMvcConfigurerAdapter 該抽象類其實裡面沒有任何的方法實現,只是空實現了介面WebMvcConfigurer 內的全部方法,並沒有給出任何的業務邏輯處理,這一點設計恰到好處的讓我們不必去實現那些我們不用的方法,都交由 WebMvcConfigurerAdapter 抽象類空實現,如果我們需要針對具體的某一個方法做出邏輯處理,僅僅需要在WebMvcConfigurerAdapter 子類中 @Override 對應方法就可以了。

註:

在 SpringBoot2.0 及 Spring 5.0 中 WebMvcConfigurerAdapter 已被廢棄

網上有說改為繼承 WebMvcConfigurationSupport,不過試了下,還是過期的

解決方法:

直接實現 WebMvcConfigurer (官方推薦)

@Override

public void addInterceptors(InterceptorRegistry registry) {

// 可添加多個

registry.addInterceptor(authenticationInterceptor).addPathPatterns("/**");

}InterceptorRegistry 內的 addInterceptor 需要一個實現 HandlerInterceptor 介面的攔截器實例,addPathPatterns 方法用於設置攔截器的過濾路徑規則。

這裡我攔截所有請求,通過判斷是否有 @LoginRequired 註解 決定是否需要登錄

在數據訪問介面中加入登錄操作註解

@LoginRequired

@PutMapping("/admin/v1/update")

public Result updateUser(@RequestBody AuthUserVO authUserVO) {

return authUserService.updateUser(authUserVO);

}註銷登錄

網上很多案例都很少說怎麼退出登錄的,有點人說直接生成新的 token,我覺得還是後端控制比較好。這裡我存儲了每次生成的 token,用了一個定時器去掃描這裡的過期 token,每次校驗的時候都去資料庫中看有沒有,如果沒有就報 token 驗證失敗。

/**

* 獲取用戶Session信息

* @return

*/

public static UserSessionVO getUserSessionInfo() {

// 獲取請求對象

HttpServletRequest request = ((ServletRequestAttributes) RequestContextHolder.getRequestAttributes()).getRequest();

// 獲取請求頭Token值

String token = Optional.ofNullable(request.getHeader(Constants.AUTHENTICATION)).orElse(null);

if (StringUtils.isBlank(token)) {

return null;

}

// 獲取 token 中的 user id

AuthUser authUser = null;

try {

authUser = JsonUtil.parseObject(JWT.decode(token).getAudience().get(0), AuthUser.class);

} catch (JWTDecodeException j) {

ExceptionUtil.rollback("token解析失敗", ErrorConstants.INVALID_TOKEN);

}

AuthUserDao userDao = BeanTool.getBean(AuthUserDao.class);

AuthUser user = userDao.selectById(authUser.getId());

if (user == null) {

ExceptionUtil.rollback("用戶不存在,請重新登錄", ErrorConstants.LOGIN_ERROR);

}

// 驗證 token

JWTVerifier jwtVerifier = JWT.require(Algorithm.HMAC256(user.getPassword())).build();

try {

jwtVerifier.verify(token);

} catch (JWTVerificationException e) {

ExceptionUtil.rollback("token驗證失敗", ErrorConstants.LOGIN_ERROR);

}

AuthTokenDao authTokenDao = BeanTool.getBean(AuthTokenDao.class);

Integer count = authTokenDao.selectCount(new LambdaQueryWrapper<AuthToken>().eq(AuthToken::getToken, token).eq(AuthToken::getUserId, user.getId()).ge(AuthToken::getExpireTime, LocalDateTime