nginx——keepalived 1.keepalived高可用基本概述 什麼是高可用 一般是指2台機器啟動著完全相同的業務系統,當有一臺機器down機了,另外一臺伺服器就能快速的接管,對於訪問的用戶是無感知的。 高可用通常使用什麼軟體 硬體使用F5 軟體使用keepalived keepalil ...

nginx——keepalived

1.keepalived高可用基本概述

什麼是高可用

一般是指2台機器啟動著完全相同的業務系統,當有一臺機器down機了,另外一臺伺服器就能快速的接管,對於訪問的用戶是無感知的。

高可用通常使用什麼軟體

硬體使用F5

軟體使用keepalived

keepalilved是如何實現高可用的

keepalived軟體是基於VRRP協議實現的,VRRP虛擬路由冗餘協議,主要用於解決單點故障問題

那麼vrrp是如何誕生的,原理又是什麼?

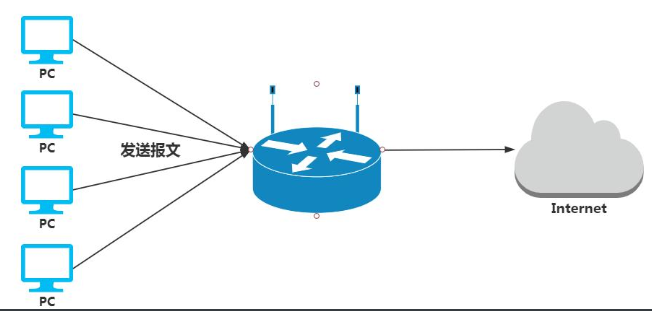

比如公司的網路是通過網關進行上網的,那麼如果該路由器故障了,網關無法轉發報文了,此時所有人都無法上網了,怎麼辦?

通常做法是給路由器增加一臺北街店,但是問題是,如果我們的主網關master故障了,用戶是需要手動指向backup的,如果用戶過多修改起來會非常麻煩。

問題一:假設用戶將指向都修改為backup路由器,那麼master路由器修好了怎麼辦?

問題二:假設Master網關故障,我們將backup網關配置為master網關的ip是否可以?

其實是不行的,因為PC第一次通過ARP廣播尋找到Master網關的MAC地址與IP地址後,會將信息寫到ARP的緩存表中,那麼PC之後連接都是通過那個緩存表的信息去連接,然後進行數據包的轉發,即使我們修改了IP但是Mac地址是唯一的,pc的數據包依然會發送給master。(除非是PC的ARP緩存表過期,再次發起ARP廣播的時候才能獲取新的backup對應的Mac地址與IP地址)

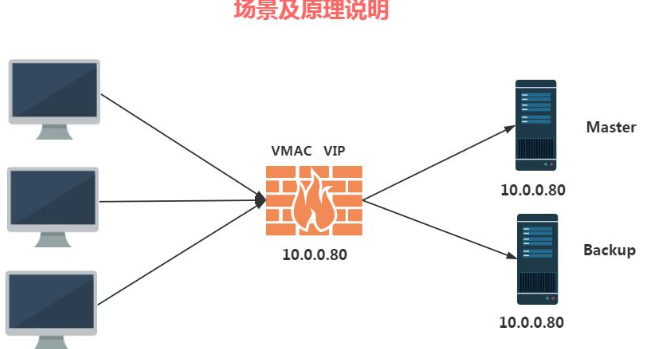

如何才能做到出現故障自動轉移,此時VRRP就出現了,我們的VRRP其實是通過軟體或者硬體的形式在Master和Backup外面增加一個虛擬的MAC地址(VMAC)與虛擬IP地址(VIP),那麼在這種情況下,PC請求VIP的時候,無論是Master處理還是Backup處理,PC僅會在ARP緩存表中記錄VMAC與VIP的信息。

高可用keepalived使用場景

通常業務系統需要保證7×24小時不DOWN機,比如公司內部的OA系統,每天公司人員都需要使用,則不允許Down機,作為業務系統來說隨時都可用

1、如何確定誰是主節點誰是背節點(選舉投票,優先順序)

2、如果Master故障,Backup自動接管,那麼Master回覆後會奪權嗎(搶占試、非搶占式)

3、如果兩台伺服器都認為自己是Master會出現什麼問題(腦裂)

keepalived高可用安裝配置

2.1 實踐環境配置

| 作用 | IP | 角色 |

|---|---|---|

| 節點1 | 10.0.0.5 | Master |

| 節點2 | 10.0.0.6 | Backup |

| VIP | 10.0.0.3 |

2.2 在master和backup上分別安裝keepalived

[root@lb01 ~]# yum install -y keepalived

[root@lb02 ~]# yum install -y keepalived2.3 配置節點1,Master

#找到配置文件

[root@lb02 ~]# rpm -qc keepalived

/etc/keepalived/keepalived.conf

/etc/sysconfig/keepalived

#編輯配置文件

[root@lb01 ~]# cat /etc/keepalived/keepalived.conf

global_defs { #全局配置

router_id lb01 #標識身份->名稱

}

vrrp_instance VI_1 {

state MASTER #標識角色狀態

interface eth0 #網卡綁定介面

virtual_router_id 50 #虛擬路由id

priority 150 #優先順序

advert_int 1 #監測間隔時間

authentication { #認證

auth_type PASS #認證方式

auth_pass 1111 #認證密碼

}

virtual_ipaddress {

10.0.0.3 #虛擬的VIP地址

}

}2.4 配置節點2,Backup

[root@lb02 ~]# cat /etc/keepalived/keepalived.conf

global_defs {

router_id lb02

}

vrrp_instance VI_1 {

state BACKUP

interface eth0

virtual_router_id 50

priority 100

advert_int 1

authentication {

auth_type PASS

auth_pass 1111

}

virtual_ipaddress {

10.0.0.3

}

}2.5 對比master與Backup的keepalived配置區別

| Keepalived配置區別 | Master節點配置 | Backup節點配置 |

|---|---|---|

| route_id(唯一標識) | router_id lb01 | router_id lb02 |

| state(角色狀態) | state MASTER | state BACKUP |

| priority(競選優先順序) | priority 150 | priority 100 |

2.6 啟動Master和Backup節點的keepalived

#Master節點

[root@lb01 ~]# systemctl start keepalived

[root@lb01 ~]# systemctl enable keepalived

#Backup節點

[root@lb02 ~]# systemctl start keepalived

[root@lb02 ~]# systemctl enable keepalived3. 高可用keepalived搶占式與非搶占式

3.1 兩個節點都啟動時

#由於節點1的優先順序高於節點2,所以VIP在節點1上面

[root@lb01 ~]# ip addr | grep 10.0.0.3

inet 10.0.0.3/32 scope global eth03.2 關閉節點1的keepalived

[root@lb01 ~]# systemctl stop keepalived

#節點2聯繫不上節點1,主動接管VIP

[root@lb02 ~]# ip addr | grep 10.0.0.3

inet 10.0.0.3/32 scope global eth03.3 此時重新啟動Master上的keepalived,會發現VIP被強行搶占

[root@lb01 ~]# systemctl start keepalived

[root@lb01 ~]# ip addr | grep 10.0.0.3

inet 10.0.0.3/32 scope global eth03.4 配置非搶占式

1、兩個節點的state都必須配置為BACKUP

2、兩個節點都必須加上配置 nopreempt

3、其中一個節點的優先順序必須要高於另外一個節點的優先順序。

兩台伺服器都角色狀態啟用nopreempt後,必須修改角色狀態統一為BACKUP,唯一的區分就是優先順序。

Master配置

vrrp_instance VI_1 {

state BACKUP

priority 150

nopreempt

}

Backup配置

vrrp_instance VI_1 {

state BACKUP

priority 100

nopreempt

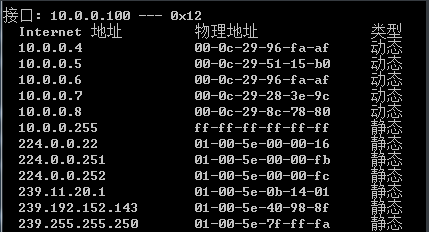

}3.5 通過windows的arp去驗證,是否會切換MAC地址

#查看VIP在節點1上面

[root@lb01 ~]# ip addr | grep 10.0.0.3

inet 10.0.0.3/32 scope global eth0

#windows查看Mac地址

#將節點1的keepalived停掉

[root@lb01 ~]# systemctl stop keepalived

#節點2接管VIP

[root@lb02 ~]# ip addr | grep 10.0.0.3

inet 10.0.0.3/32 scope global eth0

#再次查看mac地址

arp -a

4. 高可用keepalived故障腦裂

由於某些原因,導致兩台keepalived高可用伺服器在指定時間內,無法檢測到對方的心跳,個字去的資源及服務的所有權,而此時的兩台高可用伺服器又都還活著。

4.1 腦裂故障原因

1、伺服器網線鬆動等網路故障

2、伺服器硬體故障發生損壞現象而崩潰

3、主備都開啟firewalld防火牆

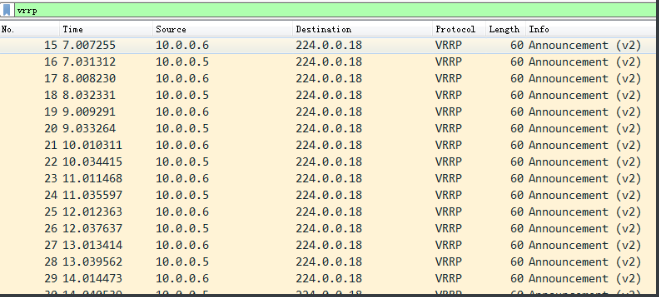

4.2 腦裂故障現象

#將節點1和節點2的防火牆都打開

[root@lb01 ~]# systemctl start firewalld

[root@lb02 ~]# systemctl start firewalld

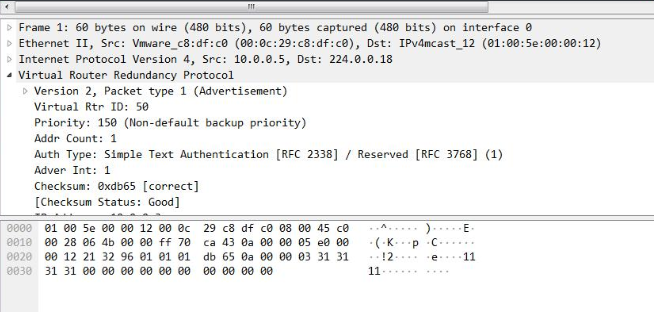

#fireshark抓包查看

4.3 解決腦裂故障方案

#如果發生鬧裂,則隨機kill掉一臺即可

#在備上編寫檢測腳本, 測試如果能ping通主並且備節點還有VIP的話則認為產生了列腦

[root@lb02 ~]# cat check_split_brain.sh

#!/bin/sh

vip=10.0.0.3

lb01_ip=10.0.0.5

while true;do

ping -c 2 $lb01_ip &>/dev/null

if [ $? -eq 0 -a `ip add|grep "$vip"|wc -l` -eq 1 ];then

echo "ha is split brain.warning."

else

echo "ha is ok"

fi

sleep 5

done5. 高可用keepalived與nginx

5.1 為什麼功能變數名稱解析到VIP就可以訪問nginx?

Nginx預設監聽在所有的IP地址上,VIP會飄到一臺節點上,相當於那台nginx多了VIP這麼一個網卡,所以可以訪問到nginx所在機器

5.2 如果nginx宕機,會導致用戶請求失敗,但是keepalived沒有掛掉不會進行切換,所以需要編寫一個腳本檢測Nginx的存活狀態,如果不存活則kill掉keepalived

[root@lb01 ~]# mkdir /server/scripts

[root@lb01 ~]# vim /server/scripts/check_web.sh

#!/bin/sh

nginxpid=$(ps -C nginx --no-header|wc -l)

#1.判斷Nginx是否存活,如果不存活則嘗試啟動Nginx

if [ $nginxpid -eq 0 ];then

systemctl start nginx

sleep 3

#2.等待3秒後再次獲取一次Nginx狀態

nginxpid=$(ps -C nginx --no-header|wc -l)

#3.再次進行判斷, 如Nginx還不存活則停止Keepalived,讓地址進行漂移,並退出腳本

if [ $nginxpid -eq 0 ];then

systemctl stop keepalived

fi

fi

#給腳本增加執行許可權

[root@lb01 ~]# chmod +x /server/scripts/check_web.sh5.3 在lb01主機的keepalived配置文件中調用此腳本

[root@lb01 ~]# cat /etc/keepalived/keepalived.conf

global_defs {

router_id lb01

}

#每5秒執行一次腳本,腳本執行內容不能超過5秒,否則會中斷再次重新執行腳本

vrrp_script check_web {

script "/server/scripts/check_web.sh"

interval 5

}

vrrp_instance VI_1 {

state MASTER

interface eth0

virtual_router_id 50

priority 150

advert_int 1

authentication {

auth_type PASS

auth_pass 1111

}

virtual_ipaddress {

10.0.0.3

}

#調用並運行腳本

track_script {

check_web

}

}

#在Master的keepalived中調用腳本,搶占式,僅需在master配置即可。(註意,如果配置為非搶占式,那麼需要兩台伺服器都使用該腳本)