註意:本文旨在解決電腦問題,請勿將本文所述技巧用於非法用途 實際上,如果目的只是為了進入windows桌面,那麼想要破解密碼還不如更改方便。不過同樣有解出賬戶密碼的方法。 下麵我就介紹幾個更改密碼的方法。對於幾個方法在操作當中可能發生的某些問題,也會提出解決方案。破解的方法放在最後。這裡面沒準有各位 ...

註意:本文旨在解決電腦問題,請勿將本文所述技巧用於非法用途

實際上,如果目的只是為了進入windows桌面,那麼想要破解密碼還不如更改方便。不過同樣有解出賬戶密碼的方法。

下麵我就介紹幾個更改密碼的方法。對於幾個方法在操作當中可能發生的某些問題,也會提出解決方案。破解的方法放在最後。這裡面沒準有各位沒見過的方法,建議大家耐心看完。具體請見目錄。

法1.PE+軟體修改法

就是通過U盤中PE系統來修改硬碟上所安裝Windows的密碼。

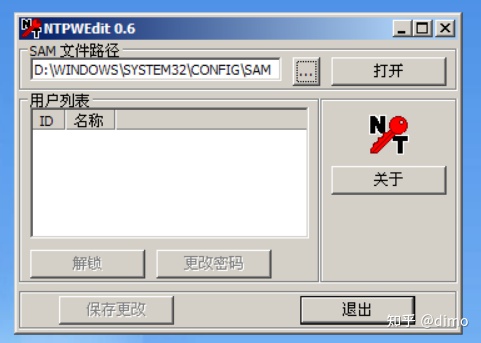

網上大部分PE裡面都放有修改Windows密碼的工具,基本上用的都是NTPWEdit這個軟體。本文不講述PE盤製作的詳細方法,各位可以自行上網搜索。NTPWEdit軟體有圖形化界面,使用也很簡單。

NTPWEdit軟體主界面

使用步驟:

1.使用PE盤啟動電腦。這裡不再多說,各個PE都有相關的幫助文檔。

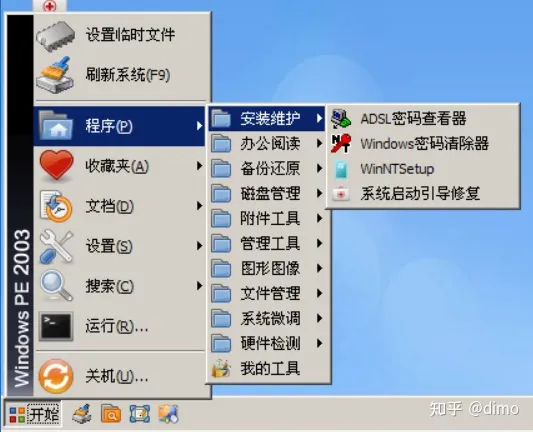

2.打開密碼修改工具。很多PE都將快捷方式放在了桌面上,也有的需要你到開始菜單里找。

桌面快捷方式

開始菜單中的位置,各個版本PE可能有不同

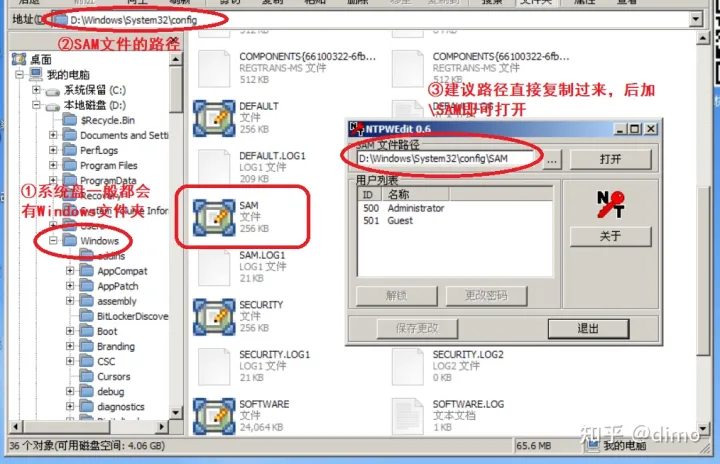

3.打開軟體之後,先確認路徑框中路徑是否指向你硬碟上系統所在的分區,不要改錯了。確認好後點擊打開即可。這裡路徑基本都預設是正確的,如果不是,需要在文件管理器裡面找到系統所在盤,更改一下路徑。

找SAM的方法

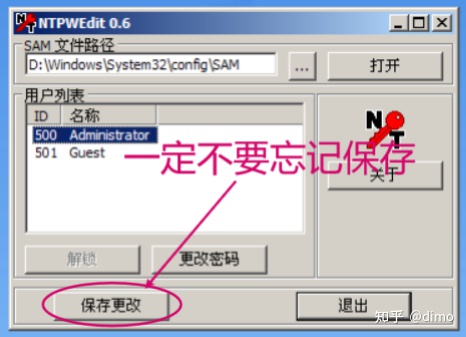

點擊打開之後,單擊選擇用戶,再選中解鎖/更改密碼即可。有的時候解鎖不太好用,可以選更改密碼。換一個容易一點的密碼,成功進入賬戶之後再刪除密碼也是一個可行的手段。

4.重點,解鎖/更改密碼之後一定不要忘記點擊保存修改!

一定不要忘記保存

法2.利用5shift漏洞(替換sethc.exe)

這個漏洞是利用了windows無法開機時的啟動修複,修複過程中可以利用記事本的打開文件功能訪問系統目錄,用命令解釋程式替換掉粘滯鍵sethc.exe,之後開機按5次shift就能打開命令行來改密碼了。這個漏洞據說後來被修複了。但是並不是所有電腦的系統都是最新的,這種方法仍然可以嘗試。目前這個替換sethc的漏洞只知道在win7上有,還未在win10上嘗試。但是win10仍然有辦法利用5shift打開命令行(見方法3)。

操作步驟:

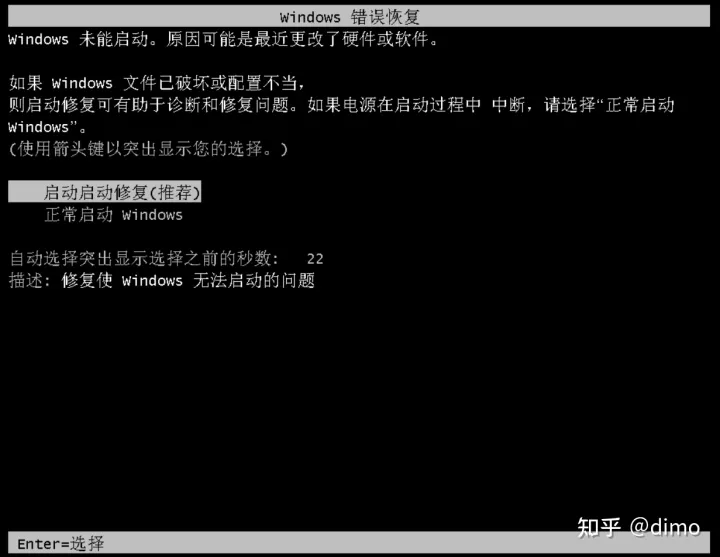

1.電腦重啟/開機。當出現系統載入的界面時(win7顯示正在啟動Windows)立即強制關機斷電。之後再開機就會顯示Windows錯誤恢復的畫面。

Windows錯誤恢復

這時選中“啟動啟動修複”來進入啟動修複的界面。

載入啟動修複,坐等

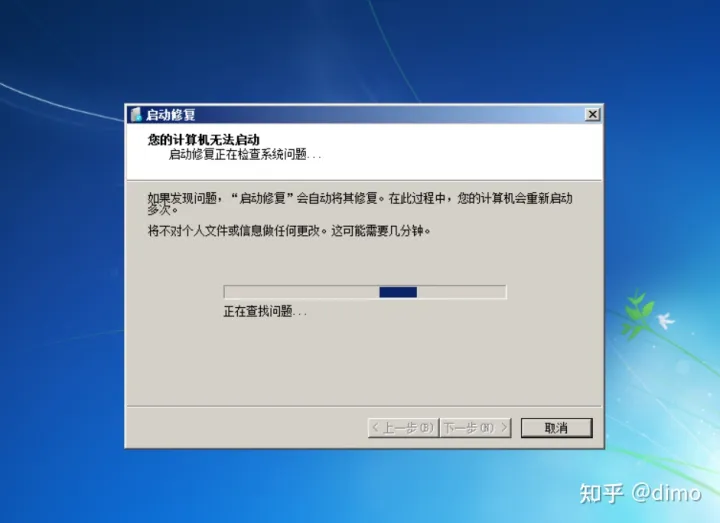

進入啟動修複之後,會顯示自動查找問題的界面。這裡繼續等待。

查找問題,坐等

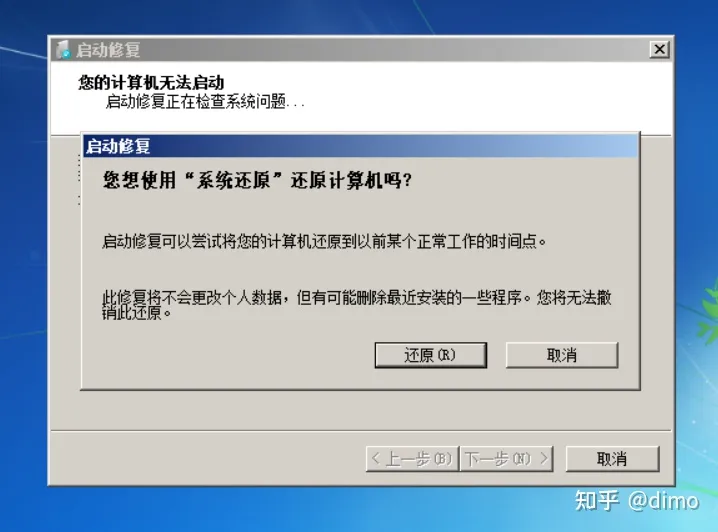

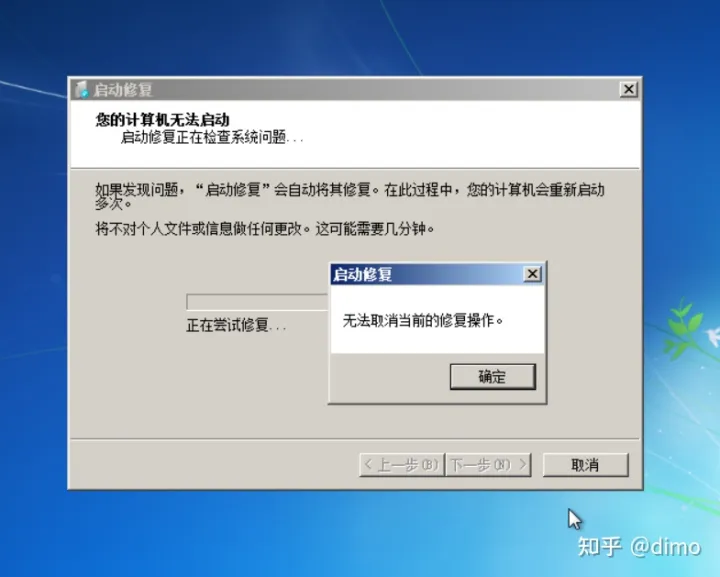

修複程式還有可能讓你還原系統,這裡當然選擇取消。

取消掉還原

…………………………

等了很久,想要放棄?這時候你可能會發現,你已經無回頭路可走[笑]。

為什麼!!!!!!!

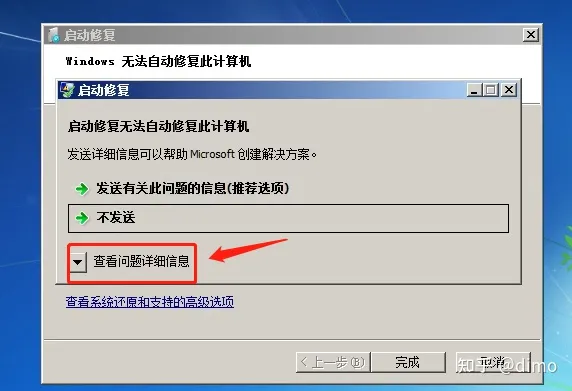

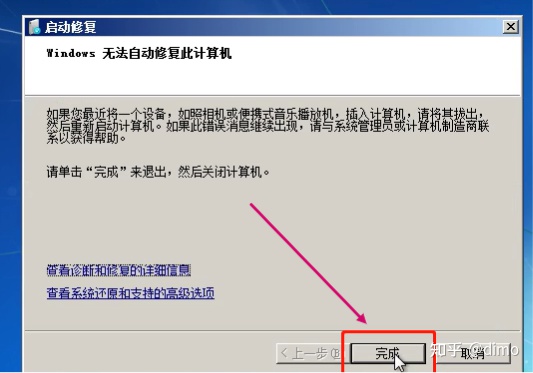

2.終於第二步了。修複最後應該會出現這個畫面,點擊查看問題詳細信息。(沒有出現的話你就失敗了,此時請前往方法3)

我使用的虛擬機系統也沒能成功走到這一步,所以使用了其他博客的圖,這裡附上源鏈接。

查看問題詳細信息

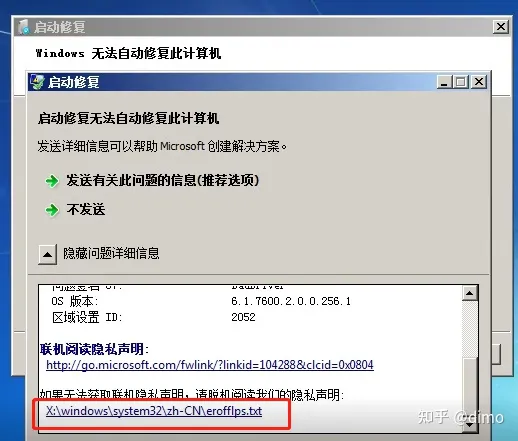

翻動到詳細信息最後,可以看到一個本地的“隱私聲明”。點擊鏈接打開它。這樣就會打開記事本。

點擊鏈接打開記事本

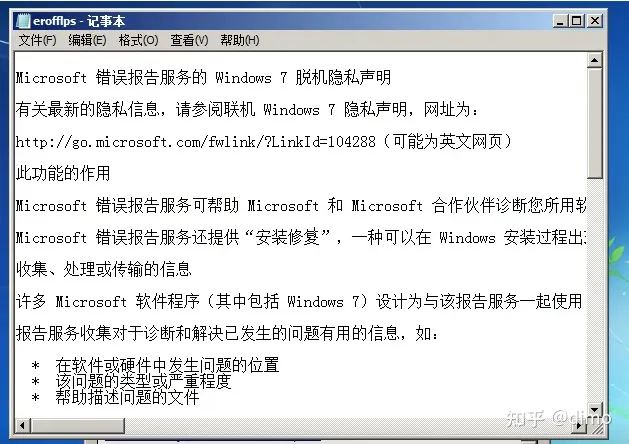

打開的頁面

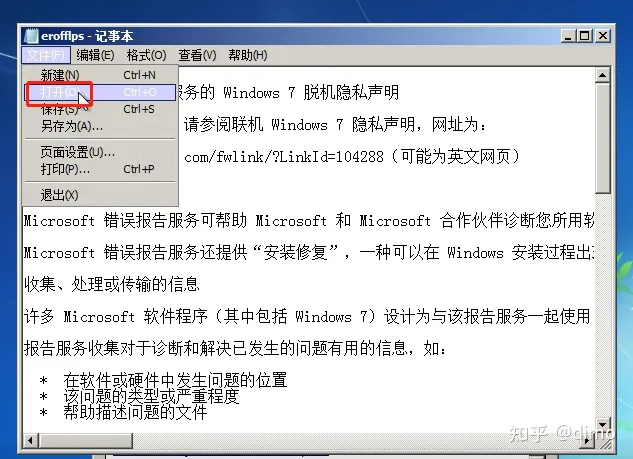

3.之後點擊左上角文件-打開,就可以訪問電腦上的文件夾。

文件-打開

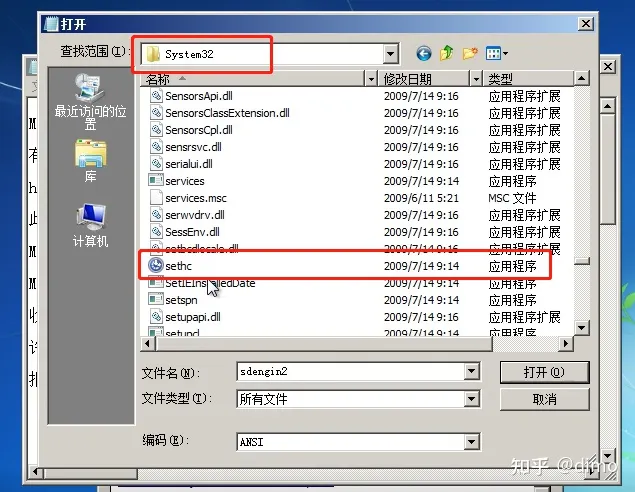

之後我們就可以找到系統盤中/Windows/system32下的sethc.exe文件了。右鍵它直接可以將其重命名,命名為其他任意一個名字都可。(可以刪除,但不推薦)

找到sethc重命名

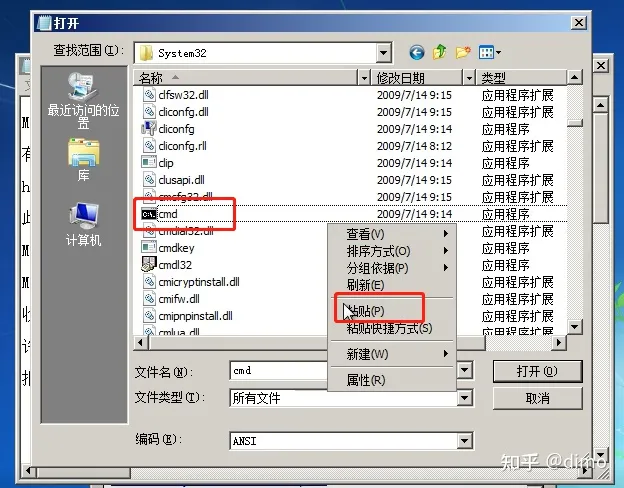

之後我們再找到cmd來替換。複製一份cmd.exe,給副本更名為sethc就可以了。

複製cmd

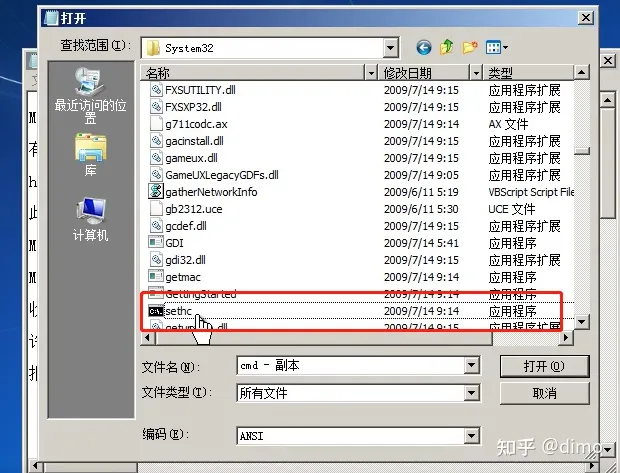

將這個副本改名為sethc

4.偷梁換柱後,點擊完成,重啟/關閉電腦。

這裡如果關機了,再手動開機。

開機之後,到達登陸界面,連按5次shift來開啟粘滯鍵,實際上開啟了我們替換的命令行。這裡利用net命令來改掉密碼。命令的格式:

NET USER

[username [password | *] [options]] [/DOMAIN]

舉個例子,我們修改名為abc的用戶,密碼設為123:

net user abc 123

這樣改掉密碼後,我們就可以直接用新密碼登錄了。

舉個例子,這裡將管理員的密碼改成了0

粘滯鍵問題的解決

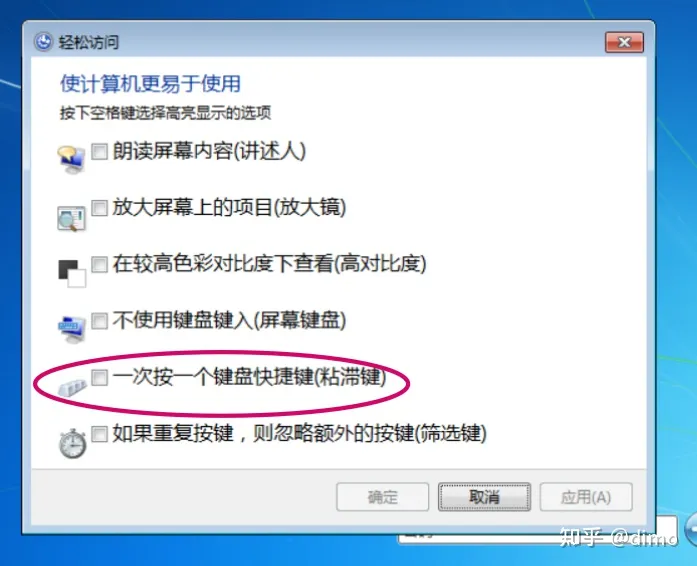

按5次shift竟然沒反應?不必大驚小怪,有的電腦將按5次shift開啟粘滯鍵的快捷鍵禁用了,大概是嫌這個功能麻煩,或者聽說了這個漏洞之後感到害怕。不過沒有關係,好心的微軟給我們(劃掉)殘疾人留了一條後路,就是可以從登錄屏幕左下角啟動“輕鬆使用”菜單。順便一說,這個按鈕win10登錄界面也有,只不過是右下角第二個,圖標大致是一樣的。

輕鬆使用命令行

這樣,我們只需要勾選上“一次按一個鍵盤快捷鍵(粘滯鍵)”之後應用,就可以啟動命令行。

勾選粘滯鍵

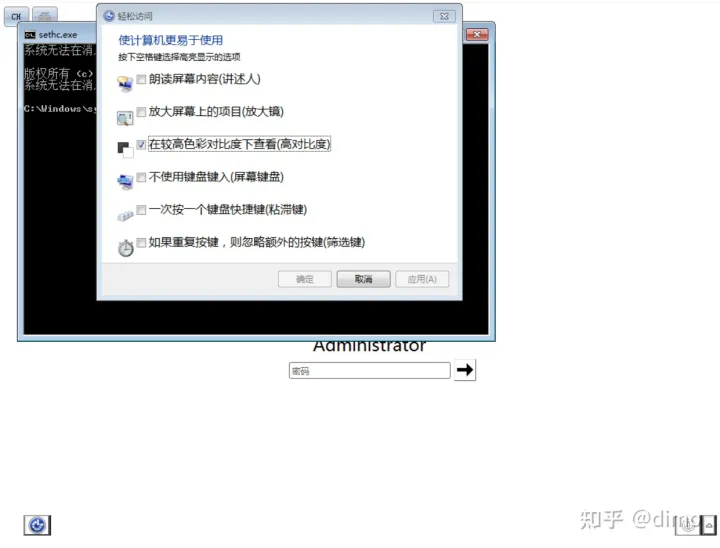

有的電腦這個時候就會顯示出命令行了。有的電腦可能不會,但是不要著急!再選中高對比度並且應用。

奇 跡 發 生

這是為什麼呢?呃……說實話我也不知道。

如果還是不行,可以使用替換utilman.exe的方法。

Utilman.exe的替換(大同小異)

由於utilman.exe也可以通過系統級組合鍵啟動,用cmd.exe替換utilman,也可以實現在登陸界面啟動命令行的目的。

utilman的位置和sethc相同,操作時和上面替換sethc的步驟也是相同的,不過需要找到utilman.exe來替換。同時,在登陸界面不是連按5次shift,而需要使用win徽標鍵+U來啟動。若組合鍵失效,也可以通過點按左下角/右下角的輕鬆使用以啟動。

法3.綜合法

綜合,指的就是利用PE來修改替換sethc這個文件(或者上文提到的替換utilman,此處也可使用)。這樣可靠性高,不會出現無法打開記事本那種情況,而且對於需要經常修改密碼(出於某種原因,還必須要使用這個方法的時候),這樣比較方便,畢竟只需要一行命令。

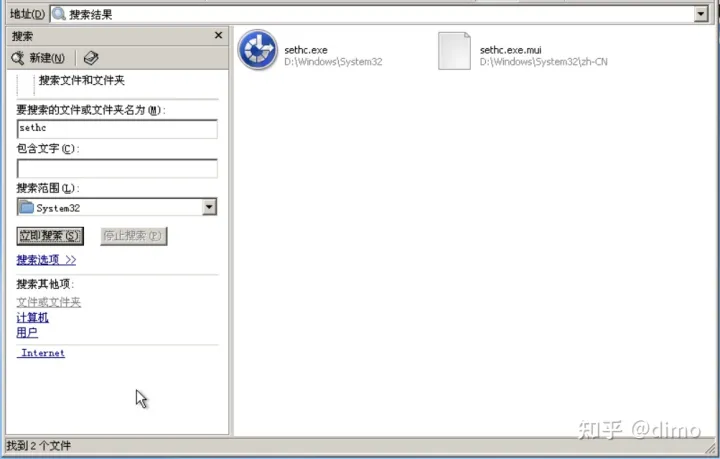

同樣我們先進入PE系統,使用文件資源管理器,按2中方法找到、更名、複製、替換就可以了。重啟後和2中的操作是一樣的。而且這樣還可以直接搜索到它,更方便。

PE中,直接對sethc進行搜索改名

改名問題的解決

明明是在PE里,但是有的時候還是會出問題,即使是在PE里訪問也被拒絕了。

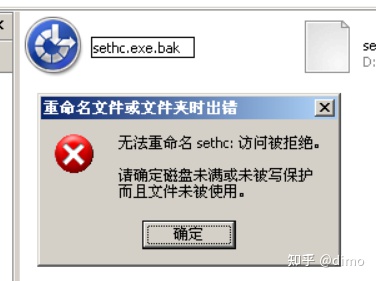

無法重命名

你可以嘗試右鍵-屬性,通過安全選項卡改一下許可權和文件所有者,不過並不是每次都能成功。

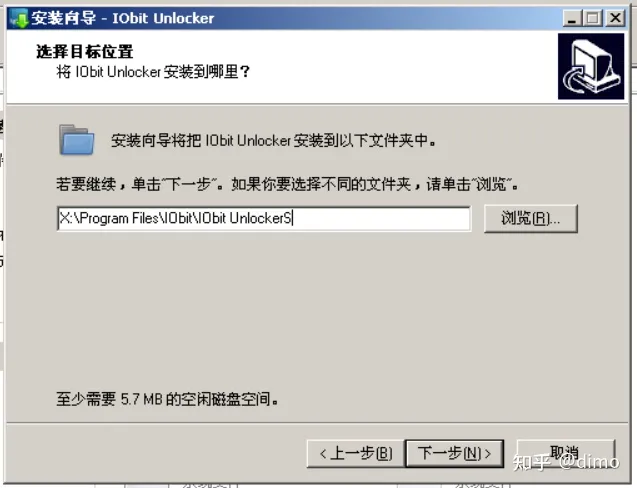

這裡給大家推薦一個軟體IObitUnlocker。功能異常強大,幾乎可以刪除/移動/複製/重命名所有文件,也可以日常使用,但是PE好像不自帶。你可以下載一個安裝包放在PE盤裡,到時候用PE訪問就能安裝。

提前下載安裝包;目前該軟體已推出新版本

由於是在PE系統里,每次PE系統運行用的系統文件都是即時提取出來放在記憶體里的,所以這樣安裝不會影響下次PE開機以及PE啟動盤以後的使用。所以安裝路徑可以不用更改,桌面快捷方式和任務欄圖標創不創建都不用管,實現了真正的盲點“下一步”。

預設安裝路徑,不用更改,直接下一步

這裡選就選吧,直接下一步

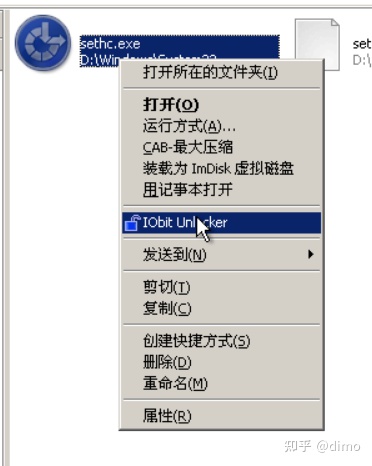

安裝完成後,就可以從右鍵菜單啟動程式了。我們找到sethc,右鍵打開IObitUnlocker。

右鍵啟動程式

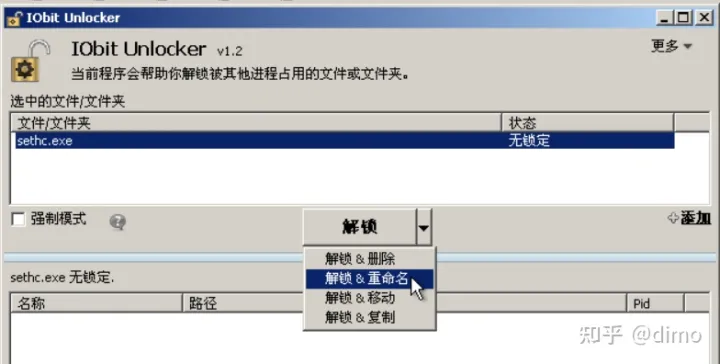

啟動後點擊解鎖右邊的三角,我們這裡可以選重命名。

使用軟體重命名

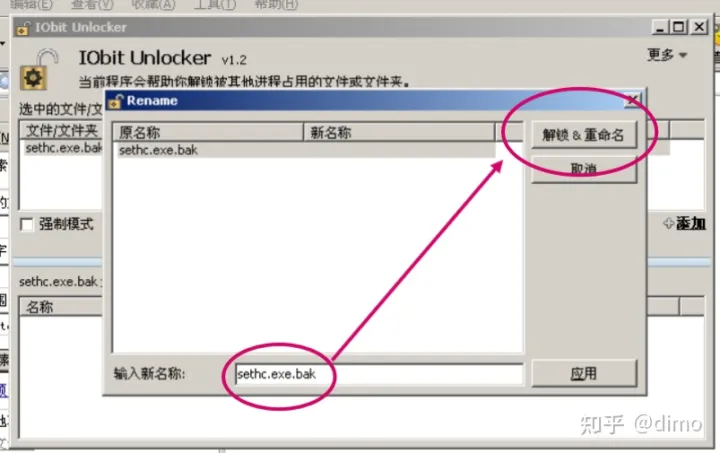

由於我們只重命名一個文件,只需要在下方輸入新名字,之後點右上角的解鎖&重命名就可以關掉視窗了。此時已經命名成功。

進行重命名

如果還不好使,可以試試強制模式,也就是選中列表下麵的覆選框。

這些操作都結束之後,就可以參考方法2中的步驟改密碼了。別忘了看看有關粘滯鍵問題的解決。

法4.我就是想知道它原先的密碼是什麼!

你知道,這篇文章最初寫在知乎上,當時法4就寫在了另一篇文章。因此這裡法4也......稍後填上。