`ids4`授權服務中構建用戶身份信息通過身份容器載體`ClaimsPrincipal`載入(具體載入到哪裡?是怎麼攜帶到`Api資源`網關中的?下篇文章再來分享具體的原理和流程);再經過受保護的`Api資源`網關中通過`ClaimsPrincipal`身份容器載體獲得當前用戶的相關信息後就可以做一... ...

一、前言

由於疫情原因,讓我開始了以博客的方式來學習和分享技術(持續分享的過程也是自己學習成長的過程),同時也讓更多的初學者學習到相關知識,如果我的文章中有分析不到位的地方,還請大家多多指教;以後我會持續更新我的文章,望大家多多支持和關註。

上幾篇文章主要分享了IdentityServer4在Asp.Net Core 3.x 中的應用,在上面的幾篇分享中有一部分博友問了我這麼一個問題"他通過IdentityServer4 來搭建授權中心網關服務,怎麼才能在訪問受保護的Api資源中獲取到用戶的相關的身份信息呢?"。

那這篇文章主要來分享認證過程中的一個重要組成部分Claim,在開始之前強烈建議還沒看過我寫的 IdentityServer4 系列文章的同學先看一下,下麵幾篇文章中以架構思維帶大家進入IdentityServer4 的世界

- Asp.Net Core IdentityServer4 中的基本概念

- Asp.Net Core 中IdentityServer4 授權中心之應用實戰

- Asp.Net Core 中IdentityServer4 授權中心之自定義授權模式

- Asp.Net Core 中IdentityServer4 授權原理及刷新Token的應用

二、Claim 是什麼

Claim

Claim 我的理解是一個聲明,存儲著一個鍵值對的關係,就相當於身份證中的 姓名:特朗普 , 性別:男等等身份證的系列元素,每一個項都是一個鍵值,我們看看Claim主要代碼

public class Claim

{

public string ClaimType { get; set; }

public string ClaimValue { get; set; }

}

代碼中主要核心兩個屬性 ClaimType 和ClaimValue;ClaimType 就是Key,ClaimValue就代表一個Value。這樣的話,剛好可以存儲一個鍵值對。這時候姓名:特朗普是不是就可以存進去了。

同時微軟也提供了預設的ClaimType,部分預設的如下圖:

Claim 差不多已經介紹完畢,相對比較簡單清晰,Claim可以說是身份的最小單元的聲明(身份單元)。

ClaimsIdentity

我們先來看看ClaimsIdentity的部分代碼,代碼如下:

public class ClaimsIdentity:IIdentity

{

public ClaimsIdentity(IEnumerable<Claim> claims){}

//名字這麼重要,當然不能讓別人隨便改啊,所以我不許 set,除了我兒子跟我姓,所以是 virtual 的

public virtual string Name { get; }

public string Label { get; set; }

//身份單元集合

public virtual IEnumerable<Claim> Claims { get; }

//這是我的證件類型,也很重要,同樣不許 set

public virtual string AuthenticationType { get; }

public virtual void AddClaim(Claim claim);

public virtual void RemoveClaim(Claim claim);

public virtual void FindClaim(Claim claim);

}

從代碼中可以看到有一個Claims 屬性,是一個集合,看到這裡是不是可以把我們的身份證給聯想進去呢?我們每個人都有一個“身份證”(ClaimIdentity),身份證中包含了多個“身份單元”(Claim)等信息。

從代碼中還有一個特別重要的屬性AuthenticationType 翻譯成認證類型,這裡也就相當於證件類型,比如身份證,它的證件類型就是"身份證",護照證機的證機類型就是"護照"。

同時ClaimsIdentity繼承了IIdentity抽象介面,我們再來看看這個抽象介面的代碼:

// 定義證件對象的基本功能。

public interface IIdentity

{

//證件名稱

string Name { get; }

// 用於標識證件的載體類型。

string AuthenticationType { get; }

//是否是合法的證件。

bool IsAuthenticated { get; }

}

到這裡ClaimsIdentity介紹的差不多了,ClaimsIdentity就相當於是身份證、或者護照之類的東西,一個能夠證明身份的證件。

ClaimsPrincipal

一個人有了身份,就會有多重身份,比如你即是司機、校長、公司老闆等等,那你就會有駕駛證、教師證、公司的營業執照等證件。那這些證件需要一個載體去容納,那ClaimsPrincipal這個就相當於是這些證件的載體,我們來看看它的部分核心代碼:

public class ClaimsPrincipal : IPrincipal

{

public ClaimsPrincipal();

public ClaimsPrincipal(IEnumerable<ClaimsIdentity> identities);

public ClaimsPrincipal(IIdentity identity);

public ClaimsPrincipal(IPrincipal principal);

public virtual IIdentity Identity { get; }

public virtual IEnumerable<ClaimsIdentity> Identities { get; }

//把證件添加到載體中

public virtual void AddIdentities(IEnumerable<ClaimsIdentity> identities);

//把證件添加到載體中

public virtual void AddIdentity(ClaimsIdentity identity);

//以下都是從載體中獲取證件等操作

public virtual IEnumerable<Claim> FindAll(Predicate<Claim> match);

public virtual IEnumerable<Claim> FindAll(string type);

public virtual Claim FindFirst(string type);

public virtual Claim FindFirst(Predicate<Claim> match);

public virtual bool HasClaim(Predicate<Claim> match);

//是否屬於某個角色

public virtual bool IsInRole(string role);

}

ClaimsPrincipal 介紹完了,我這裡把ClaimsPrincipal 它叫證件的容器載體

我們已經知道了 “身份單元(Claims)” , “身份證(ClaimsIdentity)” , “證件容器載體(ClaimsPrincipal)”這三者的關係。

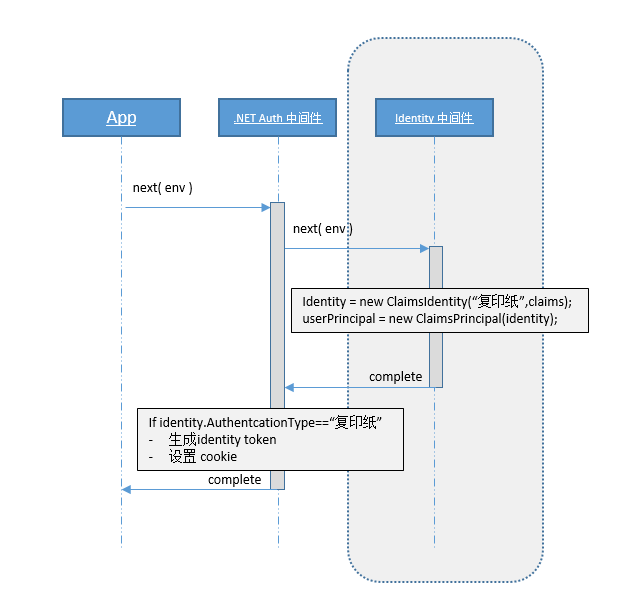

我們簡單的來看下身份認證攜帶信息的簡化的流程圖:

好了,這裡Claim相關概念理清楚了,這裡也需要感謝下 微軟MVP大佬@Savorboard 的文章https://www.cnblogs.com/savorboard/p/aspnetcore-identity.html 讓我理清楚了這些關係!

三、實戰

我這裡繼續我上幾篇文章的代碼基礎上編寫,需要代碼的可以訪問 https://github.com/a312586670/IdentityServerDemo 代碼會跟著博客同步更新。

上幾篇文章中解決方案中已經創建瞭如下三個項目:

- Jlion.NetCore.Identity :Identity公共基礎類庫

- Jlion.NetCore.Identity.Service : Ids4授權服務,也是上幾篇文章中說的

授權中心服務簡單版本 - Jlion.NetCore.Identity.UserApiService :用戶業務網關(受保護的資源)

授權中心(Ids4授權服務)

Jlion.NetCore.Identity.Service

我們先在授權中心(ids4)服務中驗證用戶的代碼中添加用戶的相關Claims,核心代碼如下:

不熟悉的請先移步

Asp.Net Core 中IdentityServer4 授權中心之應用實戰 這篇文章

public class ResourceOwnerPasswordValidator : IResourceOwnerPasswordValidator

{

public async Task ValidateAsync(ResourceOwnerPasswordValidationContext context)

{

try

{

var userName = context.UserName;

var password = context.Password;

//驗證用戶,這麼可以到資料庫裡面驗證用戶名和密碼是否正確

var claimList = await ValidateUserAsync(userName, password);

// 驗證賬號

context.Result = new GrantValidationResult

(

subject: userName,

authenticationMethod: "custom",

claims: claimList.ToArray()

);

}

catch (Exception ex)

{

//驗證異常結果

context.Result = new GrantValidationResult()

{

IsError = true,

Error = ex.Message

};

}

}

#region Private Method

/// <summary>

/// 驗證用戶

/// </summary>

/// <param name="loginName"></param>

/// <param name="password"></param>

/// <returns></returns>

private async Task<List<Claim>> ValidateUserAsync(string loginName, string password)

{

//TODO 這裡可以通過用戶名和密碼到資料庫中去驗證是否存在,

// 以及角色相關信息,我這裡還是使用記憶體中已經存在的用戶和密碼

var user = OAuthMemoryData.GetTestUsers();

if (user == null)

throw new Exception("登錄失敗,用戶名和密碼不正確");

//我這裡為了測試,簡單的硬編碼,生產環境可以通過資料庫中讀取到相關信息構造`Claim`(**身份單元**)

return new List<Claim>()

{

new Claim(ClaimTypes.Name, $"{loginName}"),

new Claim(EnumUserClaim.DisplayName.ToString(),"測試用戶"),

new Claim(EnumUserClaim.UserId.ToString(),"10001"),

new Claim(EnumUserClaim.MerchantId.ToString(),"000100001"),

};

}

#endregion

}

現在,多個Claim已經構建完成,多個Claim構建出了一個用戶身份,它們都屬於即將登錄的用戶所擁有的身份單元,接下來我們還需要實現IProfileService抽象介面,

代碼如下:

public class UserProfileService : IProfileService

{

/// <summary>

///

/// </summary>

/// <param name="context"></param>

/// <returns></returns>

public async Task GetProfileDataAsync(ProfileDataRequestContext context)

{

try

{

var claims = context.Subject.Claims.ToList();

// 把認證通過的用戶身份

context.IssuedClaims = claims.ToList();

}

catch { }

}

/// <summary>

///

/// </summary>

/// <param name="context"></param>

/// <returns></returns>

public async Task IsActiveAsync(IsActiveContext context)

{

context.IsActive = true;

}

}

GetProfileDataAsync主要為用戶載入Claims,實現該代碼並且通過AddProfileService<T>()方法添加到DI中,才能在API資源中獲取到用戶的身份信息,代碼如下:

public void ConfigureServices(IServiceCollection services)

{

services.AddControllers();

#region 資料庫存儲方式

services.AddIdentityServer()

.AddDeveloperSigningCredential()

.AddInMemoryApiResources(OAuthMemoryData.GetApiResources())

//.AddInMemoryClients(OAuthMemoryData.GetClients())

.AddClientStore<ClientStore>()

.AddResourceOwnerValidator<ResourceOwnerPasswordValidator>()

.AddExtensionGrantValidator<WeiXinOpenGrantValidator>()//添加微信端自定義方式的驗證(上篇自定義授權方式的代碼)

.AddProfileService<UserProfileService>();

#endregion

}

Api資源(受保護的資源)

Jlion.NetCore.Identity.UserApiService

我們先來創建UserIdentityExtension擴展類,代碼如下:

public static class UserIdentityExtension

{

/// <summary>

/// 獲得用戶的Name

/// </summary>

/// <param name="this"></param>

/// <returns></returns>

public static string Name(this ClaimsPrincipal @this)

{

return @this?.Identity?.Name;

}

/// <summary>

/// 獲得DisplayName

/// </summary>

/// <param name="this"></param>

/// <returns></returns>

public static string DisplayName(this ClaimsPrincipal @this)

{

var value = @this?.Claims?.FirstOrDefault(oo => oo.Type == EnumUserClaim.DisplayName.ToString())?.Value;

return value;

}

public static string UserId(this ClaimsPrincipal @this)

{

return @this?.Claims?.FirstOrDefault(oo => oo.Type == EnumUserClaim.UserId.ToString())?.Value;

}

public static string MerchantId(this ClaimsPrincipal @this)

{

return @this?.Claims?.FirstOrDefault(oo => oo.Type == EnumUserClaim.MerchantId.ToString())?.Value;

}

}

再在原來的代碼基礎上新增UserController控制器,代碼如下:

[Authorize]

[ApiController]

[Route("[controller]")]

public class UserController : ControllerBase

{

private readonly ILogger<UserController> _logger;

public UserController(ILogger<UserController> logger)

{

_logger = logger;

}

}

UserController控制器已經創建完了,繼承了ControllerBase基類,我們來看看ControllerBase包含了哪些信息,核心的代碼如下:

/// <summary>

/// A base class for an MVC controller without view support.

/// </summary>

[Controller]

public abstract class ControllerBase

{

//通過請求上下文中獲得User(證件載體容器)

public ClaimsPrincipal User => HttpContext?.User;

//其他核心代碼沒有貼出來,具體的可以看官方源代碼

}

看了源代碼,我們是不是可以考慮使用User來獲取身份證件中的某些身份元件呢?,在UserController添加獲取用戶信息的介面,完整代碼如下:

[Authorize]

[ApiController]

[Route("[controller]")]

public class UserController : ControllerBase

{

private readonly ILogger<UserController> _logger;

public UserController(ILogger<UserController> logger)

{

_logger = logger;

}

[HttpGet]

public async Task<object> Get()

{

//通過ClaimsPrincipal(證件容器載體)獲得某些證件的身份元件

var userId = User.UserId();

return new

{

name = User.Name(),

userId = userId,

displayName = User.DisplayName(),

merchantId = User.MerchantId(),

};

}

}

好了,代碼已經構建完成!!!

現在我把兩個服務通過命令行啟動起來.

Jlion.NetCore.Identity.Service啟動如下圖:

我這裡還是以"http://localhost:5000" 地址啟動

Jlion.NetCore.Identity.UserApiService 啟動如下圖:

這裡以"http://localhost:5001"地址啟動

現在我們通過postman 訪問ids4伺服器獲得accesstoken 如下圖:

獲取access_token 成功,我再攜帶access_token訪問 用戶業務網關,如下圖:

成功獲取到用戶身份信息 Claims相關信息。

結論:ids4授權服務中構建用戶身份信息(Claim)通過身份容器載體ClaimsPrincipal載入(具體載入到哪裡?是怎麼攜帶到Api資源網關中的?下篇文章再來分享具體的原理和流程);再經過受保護的Api資源網關中通過ClaimsPrincipal身份容器載體獲得當前用戶的相關信息後就可以做一些基於角色授權及業務相關的事情。

博客系列文章源代碼地址:https://github.com/a312586670/IdentityServerDemo

參考文章:

https://www.cnblogs.com/savorboard/p/aspnetcore-identity.html