今天受同事的委托,修複一臺伺服器的Apache漏洞,主要集中在以下幾點: 1.Apache httpd remote denial of service(中危) 修複建議:將Apache HTTP Sever升級到2.2.20或更高版本。 解決方法:升級HTTP。 現Apache官網提供的都是源碼包

今天受同事的委托,修複一臺伺服器的Apache漏洞,主要集中在以下幾點:

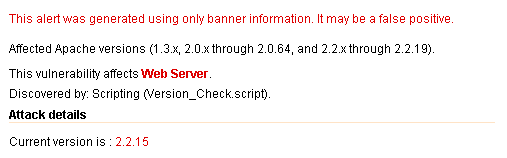

1.Apache httpd remote denial of service(中危)

修複建議:將Apache HTTP Sever升級到2.2.20或更高版本。

解決方法:升級HTTP。

現Apache官網提供的都是源碼包。

源碼包的使用方法可參考:http://blog.chinaunix.net/uid-24961369-id-251583.html

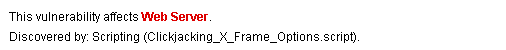

2.點劫持(Clickjacking: X-Frame-Options header missing)(低危)

修複建議:配置web server使之包含一個X-Fame-Options頭。

解決方法:

1> 首先查看是否已編譯mod_headers.c模塊

# /usr/local/apache2/bin/apachectl -l

2> 如果沒有,首先編譯mod_headers.c模塊

# cd /root/httpd-2.2.31/modules/metadata/

# /usr/local/apache2/bin/apxs -i -a -c -n headers mod_headers.c

--用apxs工具添加模塊

3> 修改配置文件

# vim /usr/local/apache2/conf/httpd.conf

添加如下內容:

<IFModule mod_headers.c> Header always append X-Frame-Options SAMEORIGIN </IFModule>

4> 重啟httpd服務。

# /usr/local/apache2/bin/apachectl restart

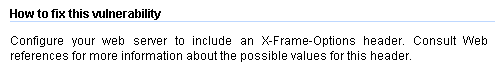

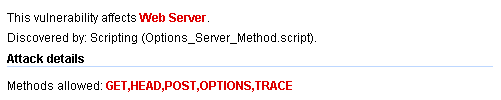

3. OPTIONS method is enabled(低危)

修複方法:建議在此伺服器上禁止OPTIONS Method。

解決方法:

在配置文件中添加Location容器

# vim /usr/local/apache2/conf/httpd.conf

<Location />

<Limit OPTIONS>

Order allow,deny

Deny from all

</Limit>

</Location>

4. TRACE method is enabled(低危)

修複方法:在此伺服器上禁止TRACE Method。

解決方法:

在配置文件中最後一行添加以下語句

# vim /usr/local/apache2/conf/httpd.conf

TraceEnable off