iptables介紹 iptables Netfilter 組件 三種報文流向 iptables的組成 netfilter表和鏈對應的關係 數據包過濾匹配和傳輸過程 路由功能發生的時間點 iptables規則 1)規則rule : 1 根據規則的匹配條件嘗試匹配報文,對匹配成功的報文根據規則定義的處 ...

iptables介紹

iptables

1)iptables程式工作在內核的TCP/IP網路協議棧框架netfilter上,通過網路過濾可以實現入侵檢測以及入侵防禦功能,而不是單個協議當中。

2)iptables工具工作在用戶空間,它可以制定一些規則然後送達內核空間,然後結合netfilter的鉤子函數及處理方法對數據包進行放行或者拒絕處理。Netfilter 組件

1)netfilter組件稱為內核空間,集成在linux內核中

2)netfilter是一種內核中用於擴展各種網路服務的結構化底層框架

3)netfilter在內核中選取五個位置放了五個hook(勾子) function(INPUT、OUTPUT 、FORWARD 、PREROUTING 、POSTROUTING),而這五個hook function 向用戶開放,用戶可以通過一個命令工具iptables向其寫入規則

4)netfilter主要由信息過濾表table組成,包含控制IP包處理的規則集rules,規則被分組放在鏈chain中。三種報文流向

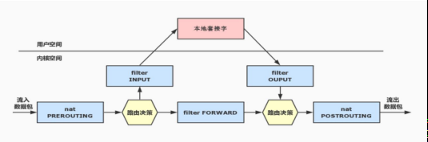

流入本機:prerouting --> input--> 用戶空間進程

流出本機:用戶空間進程 -->output--> postrouting

轉發:prerouting --> forward --> postroutingiptables的組成

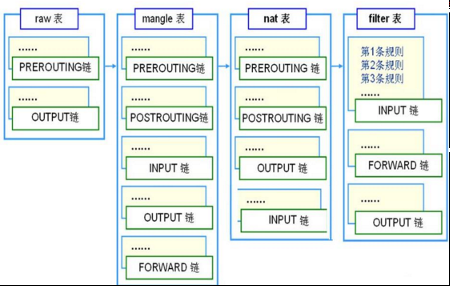

1)iptables由四個表和五個鏈以及一些規則組成。

2)四個表table:

預設表為filter,處理優先順序由高到低的順序為:raw-->mangle-->nat-->filter

filter 過濾規則表,根據預定義的規則過濾符合條件的數據包

nat 地址轉換規則表

mangle 修改數據標記位規則表

raw 跟蹤數據表規則表,加快封包穿越防火牆速度

3)五個內置鏈chain

INPUT input,通過路由表判斷後目的地是本機,然後進入本機內部資源

OUTPUT output,有本機產生的數據向外部轉發

FORWARD forward,通過路由表判斷後目的地不是本機,然後通過路由轉發到其他地方

PREROUTING prerouting,流入的數據包進入路由表之前

POSTROUTING postrouting,傳出的數據包到達網卡出口之前netfilter表和鏈對應的關係

數據包過濾匹配和傳輸過程

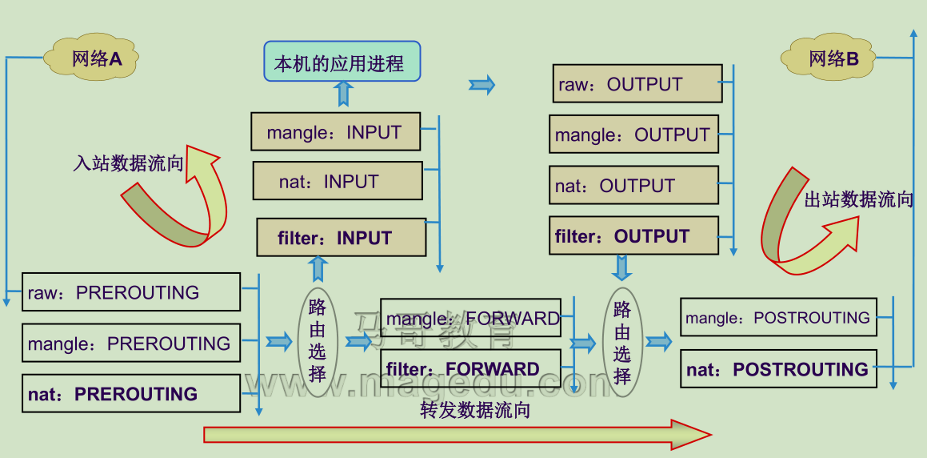

1)當一個數據包進入網卡時,數據包首先進入PREROUTING鏈,內核根據數據包目的IP判斷是否需要轉送出去

2)如果數據包就是進入本機的,數據包就會沿著圖移動達INPUT鏈,數據包到達INPUT鏈後,任何進程都會收到它。

3)本機上運行的程式可以發送數據包,這些數據包經過OUTPUT鏈,然後到達POSTROUTING鏈輸出

4)如果數據包是要轉發出去的,且內核允許轉發,數據包就會向右移動,經過FORWARD鏈,然後到達POSTROUTING鏈輸出。路由功能發生的時間點

1)報文進入本機後

判斷目標主機是否為本機

是:INPUT

否:FORWARD

2)報文離開本機之前

判斷由那個介面送達下一跳 iptables規則

1)規則rule :

1>根據規則的匹配條件嘗試匹配報文,對匹配成功的報文根據規則定義的處理動作作出處理

2>匹配條件:預設為與條件,同時滿足

1.基本匹配:IP, 埠,TCP 的Flags(SYN,ACK 等)

2.擴展匹配:通過複雜高級功能匹配

3>處理動作:稱為target,跳轉目標

1.內建處理動作:

ACCEPT,接受

DROP,悄悄丟棄,請求端沒有任何回應

REJECT,明確拒絕

SNAT,源地址轉換

DNAT,目標地址轉換

REDIRECT,埠重定向

MASQUERADE,

MARK,

LOG,將訪問記錄下來

2.自定義處理動作:

自定義chain ,使用於分類管理複雜情形

2)規則要添加在鏈上才生效,而添加在自定義上不會自動生效。

3)鏈chain:

內置鏈:每個內置鏈對應於一個鉤子函數

自定義鏈:用於對內置鏈進行擴展或補充,可實現更靈活的規則組織管理機制,且只有hook鉤子調用自定義鏈時才生效

4)iptables 規則添加時考量點

要實現哪種功能:判斷添加在哪張表上

報文流經的路徑:判斷添加在哪個鏈上

報文的流向:判斷源和目的

匹配規則:業務需要

5)鏈上規則的次序,即為檢查的次序,因此隱含一定的法則

同類規則(訪問同一應用),匹配範圍小的放上面

不同類規則(訪問不同應用),匹配到報文頻率較大的放上面

將那些可由一條規則描述的多個規則合併為一個

設置預設策略

6)iptables可以自動實現規則的語法檢查,另外iptables制定的規則和鏈中還有計數器,來記錄規則或鏈匹配到的報文的個數,以及匹配到的所有報文大小之和。

7)iptables生成規則,然後送往netfilter當中,規則通過內核介面直接送到內核,因此,會立即生效,但不會永久有效。要想永久有效就需要保存到配置文件中,此文件在開機時自動載入或由用戶手動載入。

8)任何不允許的訪問,應該在請求到達時給予拒絕

9)規則優化:

1》安全放行所有入站和出站的狀態為ESTABLISHED狀態連接

2》謹慎放行入站的新請求

3》有特殊目的限制訪問功能,要在放行規則之前加以拒絕

4》同類規則(訪問同一應用),匹配範圍小的放在前面,用於特殊處理

5》不同類的規則(訪問不同應用),匹配範圍大的放在前面

6》應該將那些可由一條規則能夠描述的多個規則合併為一條

7》設置預設策略,建議白名單(只放行特定連接)

1)iptables -P ,不建議使用

2)建議在規則的最後定義規則做為預設策略

10)規則有效期:

使用iptables 命令定義的規則,手動刪除之前,其生效期限為kernel存活期限

11)規則的保存:保存規則至指定的文件

CentOS 6

1》service iptables save

將規則覆蓋保存至/etc/sysconfig/iptables 文件中

2》iptables-save > /PATH/TO/SOME_RULES_FILE

CentOS 7 可用下麵方法保存規則

iptables -S > /PATH/TO/SOME_RULES_FILE

iptables-save > /PATH/TO/SOME_RULES_FILE

12)規則的重載

centos 6

1》service iptables restart

會自動從/etc/sysconfig/iptables 重新載入規則

2》iptabels-restart < /PATH/FROM/SOME_RULES_FILE

CentOS 7 重新載入預存規則文件中規則:

iptables-restore < /PATH/FROM/SOME_RULES_FILE

-n, --noflush :不清除原有規則

-t, --test

開機自動重載規則文件中的規則:

(1) 用腳本保存各iptables 命令,讓此腳本開機後自動運行

在etc/rc.d/rc.local 文件中添加腳本路徑

/PATH/TO/SOME_SCRIPT_FILE

(2) 用規則文件保存各規則,開機時自動載入此規則文件中的規則

在/etc/rc.d/rc.local文件添加

iptables-restore < /PATH/FROM/IPTABLES_RULES_FILE

(3) 自定義Unit File,進行iptables-restore

13)實驗環境的準備:

Centos7:

systemctl stop firewalld.service

systemctl disable firewalld.service

Centos6:

service iptables stop

chkconfig iptables off網路防火牆

iptables/netfilter網路防火牆:

1》充當網關

2》使用filter表FORWARD鏈

註意的問題:

1》請求-響應報文均會經由FORWARD鏈,要註意規則的方向性

2》如果要啟用conntrack機制,建議將雙方向的狀態為ESTABLISHED的報文直接放行NAT

NAT(network address translation)

1)請求報文:修改源/目標IP,定義如何修改

2)響應報文:修改源/目標IP,根據跟蹤機制自動實現

3)主要用於對ip和埠的修改偽裝。

4)通過表和鏈的關係知道:

1. 進來的數據先經過nat表的prerouting鏈

2.經過路由表判斷確定這個包是要進入本機還是僅僅只是做個轉發,如果不進入本機,則進入下一步。

3.再經過filter表的forward鏈

4.通過nat表的postrouting鏈,最後傳送出去。

5)NAT主要功能就是在上面過程中的1和4,也就是nat表中的兩個鏈:prerouting和postrouting。其中:

1.prerouting鏈是用來修改目標ip,即DNAT,目標地址轉換。

2.postrouting鏈是用來修改源ip,即SNAT,源地址轉換。

這些實現並非是用戶空間運行的進程完成轉換功能,而是靠內核中地址轉換規則來實現。

SNAT(source NAT postrouting input)

讓本地網路中的主機通過某個特定地址訪問外部網路,來實現地址偽裝。

請求報文:修改源IP

DNAT :destination NAT PREROUTING , OUTPUT

把本地網路中的主機上的某服務開放給外部網路訪問(發佈服務和埠映射) ,但隱藏真實IP。

請求報文:修改目標IP

PNAT: port nat,埠和IP都進行了修改。

SANT

主要用於實現讓內網客戶端訪問外部主機時使用,要定義在postrouting鏈,也可以在output上使用。

定義方法:

nat的一個target:

SNAT:固定ip地址,伺服器上的某外網地址,Extip

--to-source [ipaddr[-ipaddr]][:port[-port]]

--random

iptables -t nat -A POSTROUTING -s 內網或主機地址 -j SNAT --to-source NAT 伺服器上的某外網地址

iptables -t nat -A POSTROUTING -s LocalNET ! -d LocalNet -j SNAT --to-source ExtIP

示例:

iptables -t nat -A POSTROUTING -s 10.0.1.0/24 ! –d 10.0.1.0/24 -j SNAT --to-source 172.18.100.6-172.18.100.9

nat的另一個target:

MASQUERADE:動態ip,地址偽裝,能自行判斷該轉為那個源地址。

--to-ports port[-port]

--random

iptables -t nat -A POSTROUTING -s 內網或主機地址 -j MASQUERADE

iptables -t nat -A POSTROUTING -s LocalNET ! -d LocalNet -j MASQUERADE

示例:

iptables -t nat -A POSTROUTING -s 10.0.1.0/24 ! –d 10.0.1.0/24 -j SNAT --to-source 172.18.100.6-172.18.100.9

DNAT

主要用於發佈內部伺服器,讓內網中的伺服器在外網中可以被訪問到,要定義在prerouting鏈。

定義方法:

DNAT:

--to-destination [ipaddr[-ipaddr]][:port[-port]]

iptables -t nat -A PREROUTING -d 伺服器的某外網地址 -p 協議 --dport 埠 -j DNAT --to-destination 內網伺服器地址[:port]

iptables -t nat -A PREROUTING -d ExtIP -p tcp|udp --dport PORT -j DNAT --to-destination InterSeverIP[:PORT]

示例:

iptables -t nat -A PREROUTING -s 0/0 -d 172.18.100.6 -p tcp --dport 22 -j DNAT --to-destination 10.0.1.22

iptables -t nat -A PREROUTING -s 0/0 -d 172.18.100.6 -p tcp --dport 80 -j DNAT --to-destination 10.0.1.22:8080

REDIRECT

nat表中,可用於prerouting、output以及自定義鏈,通過改變目標ip和埠,將接收的包轉發到不同的地址

--to-ports port[-port]

iptables -t nat -A PREROUTING -d ExtIP -p tcp|udp -dport PORT -j REDIECT -to-ports 8080

示例:

iptables -t nat -A PREROUTING -d 172.16.100.10 -p tcp --dport 80 -j REDIECT --to-ports 8080命令:iptables

iptables/ip6tables — administration tool for IPv4/IPv6 packet filtering and NAT

iptables [-t table] [command] chain [rulenum] [options...] [match] [target]

iptables [-t 表名] <-A|-I|-D|-R> 鏈名 [規則編號][-i|o 網卡名稱][-p 協議類型][-s 源ip地址][源子網][--sport 源埠號][-d 目標ip地址|目標子網][--dport 目標埠號][-j 處理動作]

match = -m matchname [per-match-options]

target = -j targetname [per-target-options]

table,預設為filter:

filter 一般的過濾功能,包含input,forward,output

nat 用於地址轉換、映射、埠映射等,包含prerouting,postrouting

mangle 用於對特定數據包的修改,包含prerouting,output,forward,input,postrouting

raw 一般是為了不再讓iptables做數據包的連接跟蹤處理,從而提供性能,包含prerouting,output

command:

--append ,-A chain 追加

--check ,-C chain 檢查規則的存在

--delete ,-D chain 刪除(指明規則本身)

--delete ,-D chain rulenum 刪除(指明規則序號)

--insert ,-I chain [rulenum] 插入,要指明插入至的規則編號,預設為第一條

--replace ,-R chain rulenum 替換指定鏈上的指定規則編號,預設為第一條

--list ,-L [chain [rulenum]] 列出規則

--list-rules ,-S [chain [rulenum]] 顯示鏈上規則

--flush ,-F [chain] 清空指定的鏈,預設清空表中所有鏈,註意:被引用的鏈無法刪除和改名

--zero ,-Z [chain [rulenum]] 將規則計數器置為0

iptables 的每條規則都有兩個計數器

(1) 匹配到的報文的個數

(2) 匹配到的所有報文的大小之和

--new ,-N chain 自定義一條新的規則鏈

--delete-chain ,-X [chain] 刪除自定義的空的規則鏈,註意:被引用的鏈無法刪除和改名

--policy ,-P chain target 設置預設策略,對filter 表中的鏈而言,其預設策略有ACCEPT(接受)、DROP(丟棄)和REJECT(拒絕)

--rename-chain ,-E old-chain new-chain 重命名自定義鏈;引用計數不為0的自定義鏈不能夠被重命名,也不能被刪除。註意:被引用的鏈無法刪除和改名

-S, --list-rules [chain] selected, 以iptables-save 命令格式顯示鏈上規則

options

--ipv4 -4 Nothing (line is ignored by ip6tables-restore)

--ipv6 -6 Error (line is ignored by iptables-restore)

[!] --protocol,-p proto 指定協議,可使用數字如0(all),protocol: tcp, udp, icmp, icmpv6, udplite,esp, ah, sctp,

mh or “all“ 參看:/etc/protocols

[!] --source ,-s address[/mask][...] 源IP地址或範圍

[!] --destination ,-d address[/mask][...] 目標ip地址或範圍

[!] --in-interface ,-i input name[+] 報文流入的介面;只能應用於數據報文流入環節,只應用於 INPUT 、FORWARD 、PREROUTING 鏈

--jump ,-j target 規則目標,可載入目標擴展名

--goto,-g chain 跳轉到沒有返回的鏈

--match,-m match 擴展匹配,可載入擴展名

--numeric,-n 以數字格式顯示地址和埠號

[!] --out-interface ,-o output name[+] 報文流出的介面;只能應用於數據報文流出的環節,只應用於 FORWARD 、OUTPUT 、 POSTROUTING 鏈

--table,-t table 要操作的表 (default: `filter')

--verbose,-v 詳細信息,-vv,-vvv,更詳細的信息

--wait -w [seconds] 等等xtables鎖定

--line-numbers 顯示規則的序號

--exact,-x 顯示計數器結果的精確值, 而非單位轉換後的易讀值

[!] --fragment,-f 僅匹配第二個或更多片段

--modprobe=<command> 嘗試使用此命令插入模塊

--set-counters PKTS BYTES 在插入/追加期間設置計數器

[!] --version ,-V 顯示包版本