區別 OpenId: Authentication :認證 Oauth: Aurhorize :授權 輸入賬號密碼,QQ確認輸入了正確的賬號密碼可以登錄 認證 下麵需要勾選的覆選框(獲取昵稱、頭像、性別) 授權 OpenID 當你需要訪問A網站的時候,A網站要求你輸入你的OpenId,即可跳轉到你的 ...

區別

OpenId: Authentication :認證

Oauth: Aurhorize :授權

- 輸入賬號密碼,QQ確認輸入了正確的賬號密碼可以登錄 --->認證

- 下麵需要勾選的覆選框(獲取昵稱、頭像、性別)----->授權

OpenID

當你需要訪問A網站的時候,A網站要求你輸入你的OpenId,即可跳轉到你的OpenId服務網站,輸入用戶名和密碼之後,再調回A網站,則認證成功。

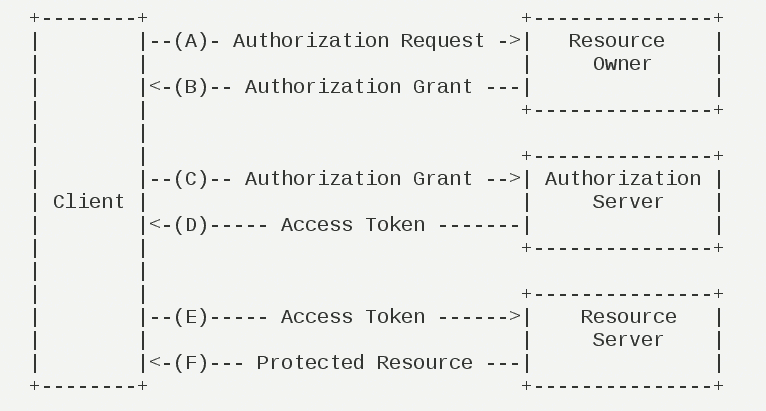

OAuth2.0

OAuth是一個關於授權的開放網路協議,允許用戶讓第三方應用訪問該用戶在在某一網站上的資源,而無需提供用戶名和密碼給第三方。

- 用戶打開客戶端以後,客戶端要求用戶給予授權。

- 用戶同意給予客戶端授權。

- 客戶端使用上一步獲得的授權,向認證伺服器申請令牌。

- 認證伺服器對客戶端進行認證以後,確認無誤,同意發放令牌。

- 客戶端使用令牌,向資源伺服器申請獲取資源。

- 資源伺服器確認令牌無誤,同意向客戶端開放資源。

客戶端必須得到用戶的授權,才能獲取令牌。OAuth2.0定義了四種授權方式: - 授權碼模式(authorization code)

- 簡化模式(implicit)

- 密碼模式(resource owner password credentials)

客戶端模式(client credentials)

OpenID --(OpenID Connect) 簡稱OIDC

OpenID Connect是OpenID的升級版,簡稱OIDC,是2014年初發佈的開放標準,定義了一種基於OAuth2的可互操作的方式來來提供用戶身份認證。在OIDC中,應用程式不必再為每個客戶端構建不同的協議,而是可以將一個協議提供給多個客戶端,它還使用了JOSN簽名和加密規範,用來在傳遞攜帶簽名和加密的信息,並使用簡單的REST/JSON消息流來實現,和之前任何一種身份認證協議相比,開發者都可以輕鬆的集成。==簡單說 OIDC是在OAuth2.0之上的一個擴展==

ID Tokens

OpenID Connect Id Token是一個簽名的JSON Web Token(JWT:RFC7519),它包含一組關於用戶身份的聲明(claim),如:用戶的標識(sub)、頒發令牌的提供程式的標識符(iss)、創建此標識的Client標識(aud),還包含token的有效期以及其他相關的上下文信息

Access Tokens

訪問令牌允許訪問API資源。 客戶端請求訪問令牌並將其轉發到API。 訪問令牌包含有關客戶端和用戶的信息(如果存在)。 API使用該信息來授權訪問其數據。

UserInfo Endpoint

OIDC還提供了一個包含當前用戶信息的標準的受保護的資源。UserInfo Endpoint不是身份認證的一部分,而是提供附加的標識信息,它提供了一組標準化的屬性:比如profile、email、phone和address。OIDC中定義了一個特殊的openidscope,並且是必須的,它包含對Id token和UserInfo Endpoint的訪問許可權。

IdentityServer4

現在的應用開發層出不窮,基於瀏覽器的網頁應用,基於微信的公眾號、小程式,基於IOS、Android的App,基於Windows系統的桌面應用和UWP應用等等,這麼多種類的應用,就給應用的開髮帶來的挑戰,我們除了分別實現各個應用外,我們還要考慮各個應用之間的交互,通用模塊的提煉,其中身份的認證和授權就是每個應用必不可少的的一部分。而現在的互聯網,對於信息安全要求又十分苛刻,所以一套統一的身份認證和授權就至關重要。

IdentityServer4就是這樣一個框架,IdentityServer4是為ASP.NET CORE量身定製的實現了OpenId Connect和OAuth2.0協議的認證授權中間件。

JwtBearer 認證

HTTP提供了一套標準的身份驗證框架:伺服器可以用來針對客戶端的請求發送質詢(challenge),客戶端根據質詢提供身份驗證憑證。質詢與應答的工作流程如下:伺服器端向客戶端返回401(Unauthorized,未授權)狀態碼,併在WWW-Authenticate頭中添加如何進行驗證的信息,其中至少包含有一種質詢方式。然後客戶端可以在請求中添加Authorization頭進行驗證,其Value為身份驗證的憑證信息。

Bearer認證(也叫做令牌認證)是一種HTTP認證方案,其中包含的安全令牌的叫做Bearer Token。因此Bearer認證的核心是Token。那如何確保Token的安全是重中之重。一種方式是使用Https,另一種方式就是對Token進行加密簽名。而JWT就是一種比較流行的Token編碼方式。

JWT(Json Web Token)

Json web token (JWT), 是為了在網路應用環境間傳遞聲明而執行的一種基於JSON的開放標準(RFC 7519)。該token被設計為緊湊且安全的,特別適用於分散式站點的單點登錄(SSO)場景。JWT的聲明一般被用來在身份提供者和服務提供者間傳遞被認證的用戶身份信息,以便於從資源伺服器獲取資源,也可以增加一些額外的其它業務邏輯所必須的聲明信息,該token也可直接被用於認證,也可被加密。

JWT有三部分組成:

.

.

Header:由alg和typ組成,alg是algorithm的縮寫,typ是type的縮寫,指定token的類型。該部分使用Base64Url編碼。

Payload:主要用來存儲信息,包含各種聲明,同樣該部分也由BaseURL編碼。

Signature:簽名,使用伺服器端的密鑰進行簽名。以確保Token未被篡改。

ASP.NET授權認證(OWIN、Katana)

ASP.NET

現有的的asp.net是成熟且功能豐富的運行時和開發人員編程模型,同時這個框架已整體式,各種不同邏輯的功能單元都緊密耦合在System.web.dll程式集中。作為更大的.NET Framework更新周期基本以年為單位。開發團隊採用了幾個進化步驟將ASP.NET作為可插入的一系列組件而不是單一框架。

- 為滿足Mvc樣式的開發需求,ASP.NET MVC發佈,作為獨立下載,這使得工程團隊可以更頻繁的交付更新。

從動態的,由伺服器生產Web pages轉變為通過AJAX請求方式與後端Web APi通信。隨著ASP.NETMVC的發佈,構建了ASP.NET WEBAPI,使其不依賴System.Web.dll,其次不依賴IIS等,包含在自定義主機中運行的功能。

OWIN

OWIN定義了.NET Web伺服器和Web應用程式之間的標準介面。OWIN介面的目標是分離伺服器和應用程式。

Katana

用於Microsoft伺服器和框架的OWIN實現

優勢

- 可移植

- 靈活採用模塊化結構

- 輕型、高性能、可縮放

結構

- HOST(主機):負責應用程式的配置和啟動進程,包括初始化Owin Pipeline、運行Server。

- Server(服務):實際的HTTP Server。監聽HTTP請求,然後將請求和響應等封裝為Owin規範的字典發送到Owin Middleware 管道中。

- Middleware(中間件):中間件位於服務和應用程式質檢,用來處理管道中的請求,可以是任何自定義委托的組件。例如:Logger,Web API.

Application(應用程式):具體的應用程式代碼。

Owin OAuth

代碼實現

///啟動配置

public class Startup

{

public void Configuration(IAppBuilder app)

{

//授權認證

ConfigAuth(app, container);

app.UseWebApi(config);

}

private void ConfigAuth(IAppBuilder app,IContainer container)

{

app.CreatePerOwinContext(()=> PatternDbContext.Create());

app.CreatePerOwinContext<ApplicationRoleManagers>(CreateRoleManager);

app.CreatePerOwinContext<ApplicationUserManagers>(CreateUserManager);

OAuthAuthorizationServerOptions option = new OAuthAuthorizationServerOptions()

{

AllowInsecureHttp = true,

AuthenticationMode = AuthenticationMode.Active,

TokenEndpointPath = new PathString("/token"),//獲取 access_token 授權服務請求地址

AuthorizeEndpointPath = new PathString("/authorize"), //獲取 authorization_code 授權服務請求地址

AccessTokenExpireTimeSpan = TimeSpan.FromDays(1),

Provider = new OpenAuthorizationServerProvider(), //access_token 相關授權服務

AuthorizationCodeProvider = new OpenAuthorizationCodeProvider(), //authorization_code 授權服務

//RefreshTokenProvider = new OpenRefreshTokenProvider() ,//refresh_token 授權服務

AccessTokenProvider = new OpenAccessTokenProvider()

};

//啟用授權伺服器,產生token

app.UseOAuthAuthorizationServer(option);

//啟用授權認證

app.UseOAuthBearerAuthentication(new OAuthBearerAuthenticationOptions());

}

}

public class OpenAuthorizationServerProvider:OAuthAuthorizationServerProvider

{

/// <summary>

/// 用戶名密碼授權處理

/// </summary>

/// <param name="context"></param>

/// <returns></returns>

public override async Task GrantResourceOwnerCredentials(OAuthGrantResourceOwnerCredentialsContext context)

{

var userManager = context.OwinContext.GetUserManager<ApplicationUserManagers>();

var roleManager = context.OwinContext.GetUserManager<ApplicationRoleManagers>();

context.OwinContext.Response.Headers.Add("Access-Control-Allow-Origin", new[] { "*" });

//查詢用戶是否存在

var userModel = new UserModel() { UserName = context.UserName, Password = context.Password };

var user = await userManager.FindAsync(userModel.UserName,userModel.Password);

if (user==null)

{

context.SetError("invalid_grant", "The user name or password is incorrect");

return;

}

var IpAddress = context.Request.RemoteIpAddress;

var db = context.OwinContext.Get<PatternDbContext>();

var result = db.Set<DeviceAddress>().FirstOrDefault(d => d.Address == IpAddress);

if (result == null)

{

context.SetError("invalid_client", IpAddress + "client is not valid");

return;

}

//查詢用戶角色

var roles = await userManager.GetRolesAsync(user.Id);

//組裝用戶許可權等聲明信息

var identity = new ClaimsIdentity(context.Options.AuthenticationType);

identity.AddClaim(new Claim(ClaimTypes.Name, context.UserName));

identity.AddClaim(new Claim("userName", context.UserName));

foreach (var role in roles)

{

var roleTemp = await roleManager.FindByNameAsync(role);//獲取角色對應的許可權

foreach (var permission in roleTemp.Permissions)

{

identity.AddClaim(new Claim("Permission", permission.Info));

}

identity.AddClaim(new Claim(ClaimTypes.Role, role));

}

//額外顯示屬性

var props = new AuthenticationProperties(new Dictionary<string, string>

{

//{"as:client_id",context.ClientId??string.Empty },

{"userName",context.UserName },

{"userId",user.Id }

});

var ticket = new AuthenticationTicket(identity, props);

//校驗生成token

context.Validated(ticket);

}

}

///自定義授權

public class MyAuthorizeAttribute:AuthorizeAttribute

{

protected override bool IsAuthorized(HttpActionContext actionContext)

{

//獲取用戶對象

IPrincipal principal = actionContext.ControllerContext.RequestContext.Principal;

if (principal == null)

{

var token = actionContext.Request.Headers.Authorization.Parameter;

using (PatternDbContext db=new PatternDbContext())

{

var tokenStr = db.LoginStates.FirstOrDefault(t => t.TokenStr == token);

if (tokenStr != null)

{

tokenStr.IsOnline = false;

tokenStr.LogoutDate = DateTime.Now;

db.SaveChanges();

}

}

return false;

}

//獲取許可權聲明

var claims = (principal.Identity as ClaimsIdentity).Claims.Where(d=>d.Type=="Permission").Select(d=>d.Value);

if (claims != null)

{

if((Permission!=null)&&! claims.Contains(Permission,StringComparer.OrdinalIgnoreCase))

{

return false;

}

}

else

{

return false;

}

return base.IsAuthorized(actionContext);

}

}

ASP.NET CORE授權認證(IdentityServer4)

認證伺服器

//註冊認證伺服器

services.AddIdentityServer()

.AddDeveloperSigningCredential()

.AddMongoRepository()

//.AddMongoDbForAspIdentity<ApplicationUser, ApplicationRole>(Configuration)

.AddClients()

.AddPersistedGrants()

.AddIdentityApiResources()

.AddAspNetIdentity<ApplicationUser>()

.AddResourceOwnerValidator<CustomResourceOwnerPasswordValidtor<ApplicationUser,ApplicationRole>>()

.AddProfileService<CusromProfileService<ApplicationUser>>()

.AddCorsPolicyService< CorsPolicyService>()

;資源服務

//添加認證

services.AddAuthentication(opt =>

{

opt.DefaultAuthenticateScheme = JwtBearerDefaults.AuthenticationScheme;

opt.DefaultChallengeScheme = JwtBearerDefaults.AuthenticationScheme;

})

.AddCookie("Cookies")

.AddJwtBearer("Bearer", options =>

{

options.TokenValidationParameters = new Microsoft.IdentityModel.Tokens.TokenValidationParameters

{

IssuerSigningKey = new SymmetricSecurityKey(Encoding.ASCII.GetBytes("secret")),

ValidateLifetime = true,

};

var configUrl = new ConfigurationBuilder().AddJsonFile("host.json", false, true).Build()["urls"];

//var url = Configuration["urls"];

options.Authority = configUrl;

options.RequireHttpsMetadata = false;

options.Audience = "KnowBaseApi";

}); MVC客戶端

services.AddAuthentication(options =>

{

options.DefaultScheme = "Cookies";

options.DefaultChallengeScheme = "oidc";

})

.AddCookie("Cookies",opt=>

{

opt.LoginPath = "/Login";

})

.AddOpenIdConnect("oidc", options =>

{

options.SignInScheme = "Cookies";

options.Authority = "http://10.53.28.168:5010";

options.RequireHttpsMetadata = false;

options.CallbackPath = "/home";

options.ClientId = "AntennaKnowbaseApi";

options.ClientSecret = "secret";

options.ResponseType = "code id_token";

options.SaveTokens = true;

options.GetClaimsFromUserInfoEndpoint = true;

options.Scope.Add("api1");

options.Scope.Add("offline_access");

options.Scope.Add("profile");

//options.ClaimActions.MapJsonKey("website", "website");

});